Elmo71

-

Gesamte Inhalte

5 -

Benutzer seit

-

Letzter Besuch

Inhaltstyp

Profile

Forum

Downloads

Kalender

Blogs

Shop

Beiträge von Elmo71

-

-

Da ich meinen vorherigen Beitrag nicht mehr editieren kann hier(unten) nochmal ein Bild zu den meiner Meinung nach fahrlässigen Behauptungen von Google nachdem ein Token hinzugefügt wurde.

Nochmal zur Erklärung, ich habe selber eine kleine Firma und suche dafür nach Sicherungsmethoden für meine paar Mitarbeiter.

Ich würde für jeden Hardware Token gratis zur Verfügung stellen. Aufgrund der Infos in den Google Accounts Frage ich mich halt inwieweit die Aufführung googles hier im Vergleich zu (in der Gesamtheit) teuren Hardware Token ernstzunehmen ist, zumindest zur Absicherung von Drittgeräten.

Ich halte normale Smartphones, wie sie jeder hat hierfür für viel zu unsicher. Möchte den Google IT Leuten ihre Kompetenz aber nicht ansprechen.

Okay

-

vor 3 Minuten schrieb Bitschnipser:

Ich glaube das ist mehr gedacht für Anmeldung am PC, Bestätigung am Handy.

der Unterschied ist "Benachrichtigung antippsen" und "Code aus App in Feld am PC eingeben"

Wir benutzen bei uns tendenziell beides, die meisten haben Benachrichtigung antippsen. Reicht m.E. auchAlso man nimmt das Handy als Token für Accounts welche man nicht parallel auf dem Handy anwendet.. meintest du das?

Dies halte ich aber aufgrund der relativ einfachen Übernahme von Handys für, noch immer deutlich unsicherer, als ein separates Gerät welches nichtmal am Netz hängt.

Und im Falle das der "Schlüssel" auf dem selben Gerät läuft, erscheint es mir als noch deutlich angreifbarer als eh schon.

Wenn diese Schlussfolgerungen richtig sind Frage ich mich warum Google den Leuten an so einer wichtigen Stelle wie der Accountsicherheit hier son Quark anbietet.

-

vor 31 Minuten schrieb charmanta:

.... das per se ist schon ein Witz

Ich schliesse mich @maniska an, der zweite Faktor muss von einem komplett getrennten Device kommen

Genau das denke ich nämlich auch. Ein 2fa bzw Fido2 macht ja keinen Sinn mehr wenn das Gerät bereits komprimiert wurde.

Ich dachte ich hätte hierbei irgendwas nicht bedacht.

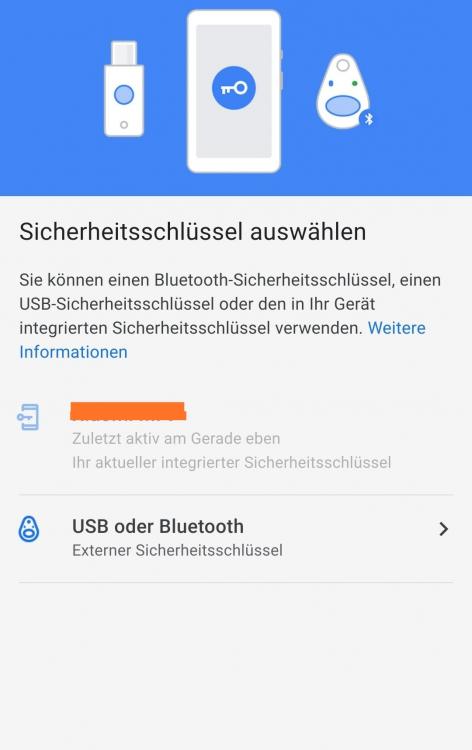

Ich sehe auch unten(siehe Bilder) nicht den unterschied zwischen der Push Benachrichtigung und dem "Sicherheitsschlüssel" welcher dort mit echten Hardware Token gleichgesetzt wird.

Ich habe mal bei Google angefragt, es kam natürlich keine Antwort.

-

Schönen guten Tag, ich beschäftige mich zurzeit mit diversen Hardware Token und Kryptographischen Methoden. Seit 2019 implementiert Google in Android Smartphones die Möglichkeit sich über die Hardware dieser Handys via Fido2 zu authentifizieren. Meine Frage ist nun ob ihr es für ähnlich sicher wie die Authentifizierung über einen Hardware Token, wie beispielsweise einen Yubikey haltet? Google selber bewirbt diese Möglichkeit, zumindest für Google Konten als gleichwertig sicher.

Keypass durch 2fa absichern.

in Security

Geschrieben

Schönen Guten Morgen, ich nutze den Passwort-Manager Keypass.

Den Passwort-Manager selber würde ich gerne durch eine zwei Faktor Authentifizierung Mittels Hardware Token absichern,sodass beim einloggen in den Passwort-Manager zusätzlich ein OTP generiert wird. In meinem Fall handt es sich bei dem Token um einen Yubikey. Nun habe ich keine Ahnung ob und wie ich dies für mein Linux Mint System einrichten kann. Auch über Android würde ich Die 2fa gerne für den Keypass installieren.

Hat hier jemand eine Idee wie ich dieses Vorhaben realisieren kann?

Danke für die Hilfe im voraus