FiestaIT

-

Gesamte Inhalte

14 -

Benutzer seit

-

Letzter Besuch

Inhaltstyp

Profile

Forum

Downloads

Kalender

Blogs

Shop

Beiträge von FiestaIT

-

-

vor 4 Minuten schrieb charmanta:

und woher weiss ich Deinen Namen ??

Das frage ich mich auch... 😂

-

vor 9 Minuten schrieb charmanta:

Moin Jan,

ich habe den Anhang erstmal entfernt, damit Du nicht noch mehr angesprochen wirst

Ich habe doch den Anhang anonymisiert.

-

vor 26 Minuten schrieb ickevondepinguin:

Nein. Es gibt für die Kunden-/Admin-/Benutzerdokumentation bis zu 10 Punkten von den gesamten 100 Punkten für die Doku.

Du musst nicht eine Kunden-/Benutzer-Doku und eine Admindoku machen. Je nach Projekt und Zielgruppe für die Übergabe der Lösung genügt auch nur eine Admindoku (für ein Monitoring z.B.). Es sollte "auftragsgerecht" sein - so der Wortlaut der Bewertungsmatrix.Danke dir! Ich habe jetzt mal meinen Projektantrag komplett reingestellt. Hier der Link: Projektantrag FiestaIT

-

Ausbildung: Fachinformatiker für Systemintegration

Thema der Projektarbeit (max. 300 Zeichen):

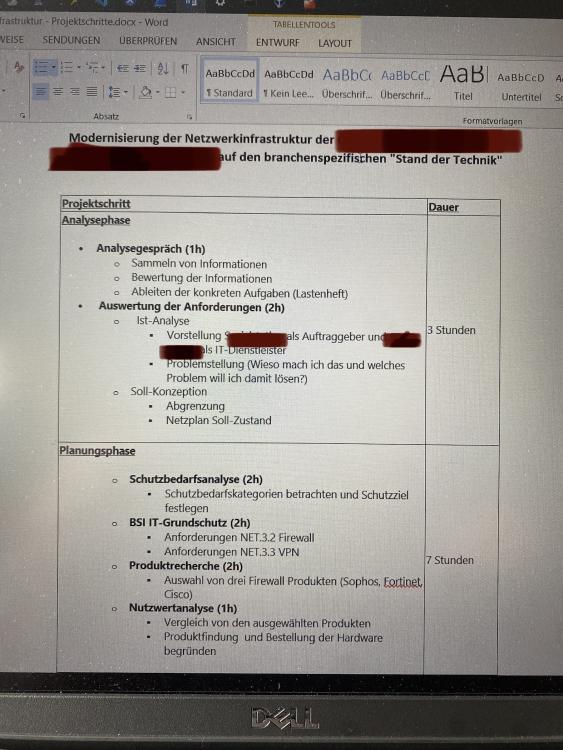

Modernisierung der Netzwerkinfrastruktur der Firma abc auf den branchenspezifischen "Stand der Technik"

Geplanter Bearbeitungszeitraum:

22.02.2023 - 30.04.2023

Projektbeschreibung (max. 8000 Zeichen):

Für die Firma abc soll die Netzwerkinfrastruktur modernisiert werden. Im Rahmen dieses Projektes soll eine Open Source-Firewall gegen eine Next-Gen-Firewall mit zertifizierten Wartungspartner beschafft und implementiert werden. Die Verfügbarkeit soll durch ein Gateway-Failover sichergestellt werden. Durch diverse Filteregeln und Paketfilter plus einem Web-Proxy, Geoblocker und einem IDS (Intrusion Detection System) soll das interne Netz von Außenwirkungen geschützt werden. Außerdem soll ein Außenstandort per „Site-to-Site-VPN“ angebunden werden sowie die Einführung von einem „End-to-Site-VPN“ mit LDAP-Anbindung ein mobiles Arbeiten ermöglichen. Gleichzeitig soll eine Netzwerksegmentierung in Form von VLANs konfiguriert und in Betrieb genommen werden. Hierbei soll in fünf folgende Netze getrennt werden: Default-, User-, IOT-, Server-, Mgmt- und Gäste-VLAN. Diese Implementierungen sollen durch vorher festgelegte Testszenarien auf Funktionalität überprüft werden. Wichtig zu beachten sind bei alldem der BSI-Grundschutz und die Datenschutzgrundverordnung, da diese eine Grundnorm für geeignete technische und organisatorische Maßnahmen für Verantwortliche oder Auftrags Verarbeiter bilden, um ein dem Risiko angemessenes Schutzniveau zu gewährleisten. Um die Verfügbarkeit zu erhöhen, sollen die Systeme in einem bereits implementierten System-Monitoring-Tool überwacht werden und alle Konfigurationen exportiert und gesichert werden. Zum Abschluss soll das Projekt in einer Projektdokumentation festgehalten werden und dem Kunden zur Abnahme des Projektes übergeben werden.

Projektumfeld (max. 3000 Zeichen):

Die Firma xyz ist als IT-Dienstleister verantwortlich für die Firma abc. Der Einsatz von Informationstechnologie ist im Gesundheitswesen nicht mehr wegzudenken. Die Digitalisierung erleichtert die Patientenversorgung, Dokumentation und damit einhergehend die Behandlungsqualität ungemein. Um das Risiko von Sicherheitsvorfällen zu reduzieren ist die Umsetzung von technischen und organisatorischen Maßnahmen unbedingt erforderlich, welche die Informationssicherheit und damit die Verfügbarkeit, Integrität und Vertraulichkeit von Daten schützen (sog. „Schutzziele“).

Projektphasen mit Zeitplanung (max. 3000 Zeichen):

Im Folgenden finden Sie die Projektphasen mit Zeitplanung. Im Anhang finden Sie eine detailliertere Dokumentation der Projektphasen.

Analysephase:

· Analysegespräch (1h)

· Auswertung der Anforderungen (2h)

Planungsphase:

· Schutzbedarfsanalyse (1h)

· BSI IT-Grundschutz (2h)

· Produktrecherche (2h)

· Nutzwertanalyse (1h)

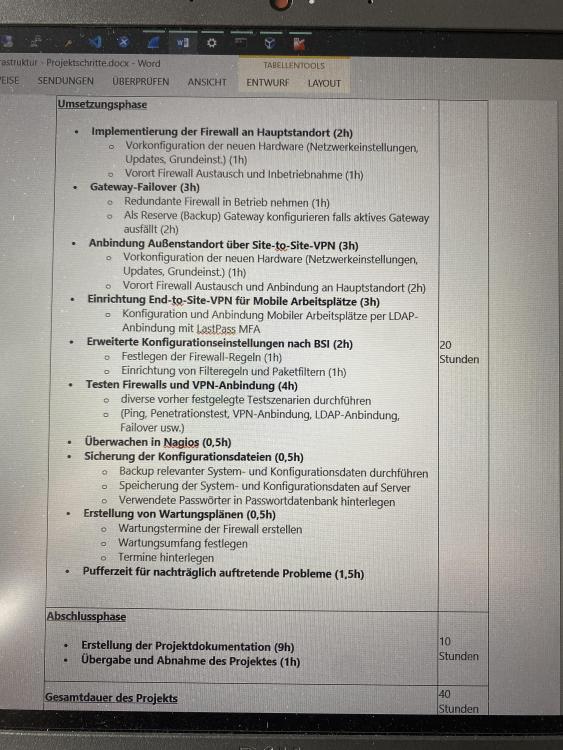

Umsetzungsphase:

· Implementierung der Firewall an Hauptstandort (2h)

· Gateway-Failover (3h)

· Anbindung Außenstandort über Site-to-Site-VPN (3h)

· Einrichtung End-to-Site-VPN für Mobile Arbeitsplätze (3h)

· Konfiguration von Netzsegmentierung (2,5h)

· Festlegen der Firewall-Regeln (2h)

· Testen Firewalls und VPN-Anbindung (3,5h)

· Überwachen in System-Monitoring (0,5h)

· Validieren gegen BSI – Grundschutz (0,5h)

· Sicherung der Konfigurationsdateien (0,5h)

· Erstellung von Wartungsplänen (0,5h)

Abschlussphase:

· Erstellung der Projektdokumentation (9h)

· Übergabe und Abnahme des Projektes (1h)

Gesamtdauer des Projekts: 40 Stunden

Dokumentation zur Projektarbeit (max. 3000 Zeichen):

· Projektdokumentation

· Administratorendokumentation

Anlagen:

Projektgliederung.pdf

Präsentationsmittel (max. 250 Zeichen):

· Notebook (HDMI)

· Beamer mit Präsentationsfläche

· Presenter

· USB-Speichermedium

· PowerPoint Präsentation

Für die Präsentation werde ich mein Notebook mit einem HDMI-Anschluss mitbringen worauf meine PowerPoint Präsentation gespeichert ist. Zusätzlich werde ich ein USB-Speichermedium als Backup und einen Presenter mitnehmen. Benötigen werde ich einen Beamer und eine geeignete Präsentationsfläche an die ich mein Notebook-Bildschirm projizieren kann.

-

vor 57 Minuten schrieb hellerKopf:

Da schreib rein, welche Dokus du planst:

Benutzerhandbuch, Schulungsunterlagen, usw.

Ich plane eigentlich nur die Projektdokumentation. Reicht das?

-

Hey Leute,

ich bin zurzeit in einer Ausbildung als Fachinformatiker für Systemintegration und stehe kurz vor der Abschlussprüfung.

Mein Projektantrag ist jetzt fällig und ich muss diesen elektronisch über die "Elektronische Prüfungsabwicklung in der Aus- und Weiterbildung, V2.0" der IHK Pfalz abgeben.

Diese gibt eine Gliederung vor, zu der ich eine Frage hätte. Diese sieht wie folgt aus:

- Thema der Projektarbeit (max. 300 Zeichen)

- Geplanter Bearbeitungszeitraum

- Projektbeschreibung (max. 8000 Zeichen)

- Projektumfeld (max. 3000 Zeichen)

- Projektphasen mit Zeitplanung (max. 3000 Zeichen)

- Dokumentation zur Projektarbeit (max. 3000 Zeichen)

- Anlagen

- Präsentationsmittel (max. 250 Zeichen)

Eigentlich ist alles selbsterklärend bis auf den Punkt "Dokumentation zur Projektarbeit". Die Dokumentation erstelle ich erst nach der Ausführung des Projektes. Was soll ich also 3000 Zeichen da rein schreiben?

Danke euch im Voraus.

-

vor 8 Minuten schrieb charmanta:

Harter Knochen, Dein Prüfer

Ich hatte das vorher schon abgenickt ...

Ich hatte das vorher schon abgenickt ...

EIne Nutzwertanalyse in einer Stunde ???

Ja er meinte eine Nutzwertanalyse darf nicht mehr als 1 Stunde sein.

Ich bin mir jetzt so sehr unsicher…

-

Hallo Leute,

habe das ganze mal meinem Lehrer gezeigt, welcher auch IHK-Prüfer für Fachinformatiker ist.

Er meinte, dass die Umsetzungsphase mindestens 1/3 der Zeit einnehmen sollte und Maximal 9 Stunden für die Analysephase und die Planungsphase zusammen vergeben werden dürfen.

Außerdem hat er kritisiert, dass die Umsetzungsphase nicht detailliert genug ist und viel zu wenig gemacht wird für die Zeit die ich vergeben hatte.

Ich habe jetzt alles überarbeitet und wollte mal eure Meinung dazu wissen.

Ich frage mich halt wieso ich in 3 Jahren Ausbildung mit Projektmanagement (Schutzbedarf, Lasten- und Pflichtenheft, Nutzwertanalyse und den ganzen Methoden für Projektplanung) überschüttet werde und das dann garnicht verlangt wird.

Nichts desto trotz habe ich im Anhang meine neue Projektantrag-Gliederung.

Ich würde mich sehr über Rückmeldung freuen.

-

vor 31 Minuten schrieb charmanta:

Digga Du bist wahnsinnig

Ich könnte DIch also zu DSGVO, BSI IT Grundschutz und PDSG ( was kaum Leute kennen !) befragen ???

Lass mindestens das PDSG aus dem Spiel wenn Du das nicht auch inhaltlich wiedergeben kannst. DSGVO 6, 9 und 32 würden mir schon hinreichend Futter für das Fachgespräch geben ...

Okay danke euch für die Tipps 😇💪

-

vor 1 Minute schrieb charmanta:

grade gesehen ... das ist vielleicht sportlich kurz

Definiere "branchenspezifisch". Firewalls braucht jede Branche ?

Modernisierung der Netzwerkinfrastruktur der Firma xxyy auf den branchenspezifischen "Stand der Technik"

Der Einsatz von Informationstechnologie ist im Gesundheitswesen nicht mehr wegzudenken. Die Digitalisierung erleichtert die Patientenversorgung, Dokumentation und damit einhergehend die Behandlungsqualität ungemein. Um das Risiko von Sicherheitsvorfällen zu reduzieren ist die Umsetzung von technischen und organisatorischen Maßnahmen (sog. TOMs) unbedingt erforderlich, welche die Informationssicherheit und damit die Verfügbarkeit, Integrität und Vertraulichkeit von Daten schützen (sog. „Schutzziele“).

Mit Einführung des sogenannten Patientendatenschutzgesetzes bestehen seit Beginn des Jahres 2023 neue gesetzliche Anforderungen an die Informationssicherheit in Einrichtungen des Gesundheitswesens.

Als Grundnorm schreibt die DSGVO vor, dass vom Verantwortlichen oder Auftragsverarbeiter geeignete technische und organisatorische Maßnahmen getroffen werden müssen, um ein dem Risiko angemessenes Schutzniveau zu gewährleisten.

Zur DSGVO treten nunmehr die Vorschriften aus dem Gesetz über das Bundesamt für Sicherheit in der Informationstechnik, der Verordnung zur Bestimmung kritischer Infrastrukturen nach dem BSI-Gesetz und das Sozialgesetzbuch fünftes Buch zur IT-Sicherheit in vertragsärztlichen Praxen und in Krankenhäuser hinzu.

Als eine Maßnahme zur Umsetzung der Anforderungen aus den o.g. gesetzlichen Vorgaben soll die Netzwerkinfrastruktur der Firma xxyy auf den branchenspezifischen "Stand der Technik" modernisiert werden.

-

vor 2 Minuten schrieb charmanta:

Chantal ? Schnökendöns ? Kunibert ?

Hab mal was eingetragen.

Hab mal was eingetragen.

Projekt würde ich so akzeptieren

Das freut mich. Danke dir!

Wie wäre es mit - Modernisierung der Netzwerkinfrastruktur der Firma xxYy auf den branchenspezifischen "Stand der Technik"?

-

Gerade eben schrieb ickevondepinguin:

Für welchen Beruf?

Ah sorry..

Ich mache eine Ausbildung zum Fachinformatiker für Systemintegration und habe jetzt bald meine Abschlussprüfungen.

-

Hallo zusammen,

hier findet ihr meinen Projektantrag. Thema Firewall Implementierung und Anbindung eines Außenstandortes mittels VPN.

Zu beachten sind die IT-Grundschutz Bausteine NET: Netze und Kommunikation.

Ich würde mich sehr über euer Feedback freuen.

Vielleicht hat ja jemand sogar einen passenden Namen für mich.

Analysephase

-

Analysegespräch (1,5h)

- Sammeln von Informationen

- Bewertung der Informationen

- Ableiten der konkreten Aufgaben (Lastenheft)

-

Auswertung der Anforderungen (3,5h)

-

Ist-Analyse

- Vorstellung Auftraggeber und uns als IT-Dienstleister

- Problemstellung (Wieso mach ich das und welches Problem will ich damit lösen?)

- Netzplan Ist-Zustand

-

Soll-Konzeption

- Abgrenzung

- Netzplan Soll-Zustand

-

Ist-Analyse

Planungsphase

-

Schutzbedarfsanalyse (2,5h)

- Schutzbedarfskategorien betrachten und Schutzziel festlegen

-

BSI IT-Grundschutz (3h)

- Anforderungen NET.1.1 Netzarchitektur und -design

- Anforderungen NET.3.2 Firewall

- Anforderungen NET.3.3 VPN

-

Anforderungsdefinition (2,5h)

- Pflichtenheft

-

Produktrecherche (2h)

- Auswahl von drei Firewall Produkten (Sophos, Fortinet, Cisco)

-

Nutzwertanalyse (3h)

- Vergleich von den ausgewählten Produkten

- Produktfindung und Bestellung der Hardware begründen

Umsetzungsphase

-

Implementierung des Produktes (5h)

- Vorkonfiguration der neuen Hardware (Netzwerkeinstellungen, Updates, Grundeinst.)

- Vorort Firewall Austausch Standort und Außenstandort

- Inbetriebnahme und Anbindung

- Testen (Ping, Penetrationstest)

-

Erweiterte Konfigurationseinstellungen innerhalb des Produkts (4h)

- Festlegen der Firewall-Regeln (aus alter Konfiguration und neuen Erkenntnissen)

- Einrichtung von Filteregeln und Paketfiltern

- Überprüfen und Testen

- Sicherung der Konfiguration

-

Ausbau der alten Firewall (0,5h)

- Abschalten der alten Firewall

- Ausbau der alten Firewall aus Netzwerkschrank

-

Einbau und Verkabelung der neuen Firewall (1h)

- Einbau der neuen Firewall in Netzwerkschrank

- korrekten Einbau und Verkabelung prüfen

-

Test der neuen Firewall (1,5h)

- diverse vorher festgelegte Testszenarien durchführen

- Firewall aktiv gelassen

- User melden sich die nächsten Tage bei Problemen

-

nachträgliche Konfiguration (2h)

- Pufferzeit für nachträglich auftretende Probleme

Abschlussphase

-

Sicherung der Konfigurationsdateien (0,5h)

- Backup relevanter System- und Konfigurationsdaten durchführen

- Speicherung der System- und Konfigurationsdaten auf Server

- Verwendete Passwörter in Passwortdatenbank hinterlegen

-

Erstellung der Projektdokumentation (6h)

- Dokumentation aller relevanten Projetschritte erstellen

- Besonderheiten dokumentieren

- Konfigurationsänderungen dokumentieren

- etc.

-

Erstellung von Wartungsplänen (0,5h)

- Wartungstermine der Firewall erstellen

- Wartungsumfang festlegen

- Termine hinterlegen

-

Schulung der EDV-Mitarbeiter (1h)

- Projektvorstellung für die Mitarbeiter der EDV-Abteilung

- Schulung der Mitarbeiter bzgl. Bedienung und Funktionalität

- etc.

Gesamtdauer des Projekts: 40 Stunden

-

Analysegespräch (1,5h)

Projektantrag - Modernisierung der Netzwerkinfrastruktur der Firma xxyy auf den branchenspezifischen "Stand der Technik"

in Abschlussprojekte

Geschrieben

Jetzt aber anonym...

Anonym_Projektgliederung.pdf