Alle Beiträge von Nosborg

-

Firmenlogo und Kollegen anonymisieren

Evtl. kannst Du die Kollegen über ihre Funktion benennen. Zum Beispiel: "Teamleiter", "Server-Admin", "Azubi", "XYZ-Programmierer", usw.

-

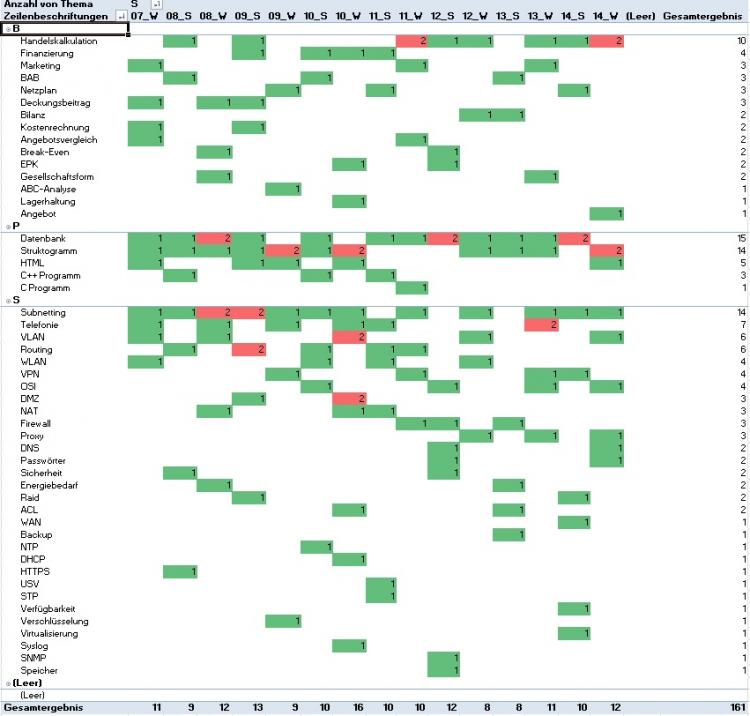

Fachinformatiker Systemintegration Themenübersicht

Ich hab im letzten Jahr auch nach alten Prüfungen gelernt und nebenbei die Themen notiert, die drankamen. Heraus kam folgende kleine Statistik. Allerdings bezieht sich das Ganze auf Baden-Württemberg. Aber ich denke für einen groben Überblick kann man das Bundesweit übertragen. Man sieht auch, dass sich die Themengebiete mit denen des TE größtenteils decken. (B=BWL, P=Programmieren, S=Systemintegration)

-

ESXi-Lizenz für Testumgebung

Danke Uhu. Mit Hyper-V haben ich und mein Kollege noch keine Erfahrung gemacht. Wir sind eigentlich Netzwerk-Dienstleister und haben nur am Rande mit Server-Systemen zu tun. Ich werd das Thema Hyper-V aber mal im Hinterkopf behalten, da es tatsächlich erstmal nur darum geht zu virtualiseren (Cisco ISE/Prime, MS-Server etc.).

-

ESXi-Lizenz für Testumgebung

Danke für den Tipp. Das Problem ist nur, dass das Testlabor unserem gesamten Technik-Team zur Verfügung steht und ich zusammen mit einem Kollegen die Wartung übernehme. Eine Neuinstallation alle paar Monate finde ich unbefriedigend, da zu viel Zeit dafür geopfert werden müsste. Mal sehen, ob ich den Verantwortlichen nicht doch eine Enterprise-Version schmackhaft machen kann...

-

ESXi-Lizenz für Testumgebung

Das ist richtig, allerdings unterstützt die kostenlose Lizenz kein vCenter. Unterdessen hab ich doch was gefunden, dafür muss man allerdings Partner sein, was wir meines Wissens nicht sind... https://vmfocus.com/2012/08/16/how-do-i-get-vmware-vsphere-licenses-for-my-home-labtest-environment/

-

ESXi-Lizenz für Testumgebung

Hallo liebe Forengemeinschaft. Wir haben in unserer Firma ein Testlabor mit einem ESXi-Server für diverse Teststellungen. Für die Integration eines weiteren Servers bräuchten wir nun eine Lizenz, die über die kostenfreie hinausgeht. Zum Beispiel um vCenter zu nutzen. Weiss jemand eine kostengünstige Lösung? Bei VMware habe ich dazu nichts gefunden, aber mein Kollege sagte mir es gebe z.B. bei Microsoft spezielle Angebote für Testlabore. Vielen Dank.

-

Nr. 350 - Weihnachten bei den Soapies - Keksebacken und weihnachtliches schmücken für ITlern

Fast der Supergau: Kein Strom in der Küche, folglich auch keine funktionierende Kaffeemaschine. Zum Glück hat der Vertrieb im anderen Stockwerk auch noch eine.

-

Nr. 350 - Weihnachten bei den Soapies - Keksebacken und weihnachtliches schmücken für ITlern

Ich glaube, es ist dieses hier: http://www.idealo.de/preisvergleich/OffersOfProduct/3498872_-gc8620-02-philips.html

-

Nr. 350 - Weihnachten bei den Soapies - Keksebacken und weihnachtliches schmücken für ITlern

Bügeln... Wir haben vor ein Paar Monaten so nen Dampfbügeleisen mit Extra-Tank gekauft. Seitdem bügel ich sogar öfter als meine Frau. Vielleicht liegt das an den Geräuschen, die das Ding macht.

-

Nr. 350 - Weihnachten bei den Soapies - Keksebacken und weihnachtliches schmücken für ITlern

Tach! Da hilft nur der Kärcher. Nur blöd wenn man im Wohnzimmer keinen Abfluss im Fussboden hat

-

Nr. 350 - Weihnachten bei den Soapies - Keksebacken und weihnachtliches schmücken für ITlern

Worte des Tages: Buffetfräse.

-

Nr. 350 - Weihnachten bei den Soapies - Keksebacken und weihnachtliches schmücken für ITlern

Aber nicht der älteste...

-

Was würdet ihr mit 31 Millionen Euro machen?

Generell gilt folgende Aussage: Je höher die Rendite, desto größer das Risiko.

- Projektarbeit 100%: „Schutz vor bisher unbekannten Netzwerkbedrohnungen in einem mittelständischen Unternehmen

-

Projektarbeit 100%: „Schutz vor bisher unbekannten Netzwerkbedrohnungen in einem mittelständischen Unternehmen

was aber definitv nicht auch nicht verkehrt ist.

-

Projektarbeit 100%: „Schutz vor bisher unbekannten Netzwerkbedrohnungen in einem mittelständischen Unternehmen

Ich denke, es geht in erster Linie nicht um den Umfang. Vielmehr spielt die Planung und Umsetzung und wie man das Ganze dokumentiert eine Rolle. Was ich persönlich witzig finde ist, dass in meinem Antrag die Produktentscheidung bereits gefallen ist. Ich hab erst viel später hier im Forum gelesen, dass das nicht unbedingt gut ist. Allerdings ist in der Doku die Produktauswahl dann erklärt und argumentiert. Darüber hinaus habe ich auch den Installationsvorgang beschrieben, was hier auch einige für nicht nötig/zulässig halten. Allerdings hab ich mich auch nur an den Unterlagen, die ich von der IHK bekommen habe orientiert und da sind die Informationen recht spärlich gewesen. Als Quintessenz kann man vielleicht festhalten, dass man sich natürlich an die Vorgaben "seiner" IHK halten muss, ansonsten aber doch einige Freiheiten hat.

-

Projektarbeit 100%: „Schutz vor bisher unbekannten Netzwerkbedrohnungen in einem mittelständischen Unternehmen

Also ein neuer Versuch: Kundendokumentation.pdf Projektdokumentation.pdf

-

Projektarbeit 100%: „Schutz vor bisher unbekannten Netzwerkbedrohnungen in einem mittelständischen Unternehmen

Da es anscheinend doch noch Nachfrage gibt. Hab ich die Dateien nochmal hochgeladen: Kundendokumentation_Anonym.pdf Projektdokumentation_Anonym.pdf

-

FISI-Prüfung als externer, was genau lernen?

Nein, ich hab schon Aber vorsicht: Die Statistik ist NUR für BaWü

-

FISI-Prüfung als externer, was genau lernen?

Hab mir mal die Mühe gemacht die Fragen aus vergangenen Prüfungen zu kategorisieren, damit ich weiß was drankommen könnte. Allerdings nur für die GA1+2 aus Baden-Württemberg. B = BWL, P = Anwendungsentwicklung, S = Systemintegration

-

Nr. 350 - Weihnachten bei den Soapies - Keksebacken und weihnachtliches schmücken für ITlern

Hat schon mal jemand Hákarl probiert?

-

Projektarbeit 100%: „Schutz vor bisher unbekannten Netzwerkbedrohnungen in einem mittelständischen Unternehmen

Der Antrag ging durch mit den folgenden Auflagen (Doku muss enthalten): Kosten-Nutzen-Analyse Vollständige Ressourcenplanung Anmerkung: Die genauen Anforderungen im Antrag sind bei jeder IHK unterschiedlich. Projektbezeichnung/Projektziel (Auftrag/Teilauftrag): Schutz vor bisher unbekannten Netzwerk-Bedrohungen in einem mittelständischen Unternehmen Kurze Projektbeschreibung (Anzahl der Endgeräte, verwendete Software, Plattform(en)): Die XXXGmbH, ein mittelständisches Unternehmen ist in der Vergangenheit Opfer eines Angriffs mit einem bisher unbekannten Trojaner geworden. Der Kunde verwendet bereits eine Cisco ASA Firewall und einen Virenscanner von Avira auf seinen ca. 100 Endgeräten. Es wird daher nach einer Lösung gesucht, sich vor unbekannter Malware oder Viren und Zero-Day-Exploits zu schützen. Dem Kunden wird eine Palo Alto Traps Lösung vorgestellt, die proaktiv Mechanismen zur Abwehr von Angriffen zur Verfügung stellt und dabei die Anwendungen selbst schützt, ohne dass auf Signatur-Updates gewartet werden muss. Die Palo Alto Traps Software wird beim Kunden installiert und konfiguriert. Es wird ein Endpoint Security Manager (ESM) für das Konfigurationsmanagement, Lizenzmanagement, Logging und Richtlinienverwaltung auf einem Endpoint Connection Server eingerichtet, wobei ein Windows-Server auf einem bereits vorhandenen ESX-Server verwendet wird. Auf allen Windows-Endgeräten wird der Client-Agent installiert. Projektumfeld: Die XXX GmbH ist ein mittelständischer Hersteller im bereich Mess- und Prüftechnik mit ca. 50 Mitarbeitern. Auftraggeber ist der IT-Leiter des Unternehmens. Projektphasen mit Zeitplanung in Stunden: 2h Kundentermin mit Problembeschreibung 4h Rechere von Lösungsvorschlägen und Marktanalyse 2h Angebotserstellung 2h Vorstellung der Lösung beim Kunden 6h Installation Server-Software und Konfiguration 6h Installation Client-Software 3h Konfigaration des ESM 6h Testläufe und Qualitätskontrolle 4h Erstellung Dokumentation Dokumentation zur Projektarbeit (Nicht selbstständig erstellte Dokumente sind zu unterstreichen!): Projektdokumentation mit - Problembeschreibung - Beschreibung des Lösungsansatz und Erklärung der Funktionsweise - Kostenkalkulation und Angebot - Dokumentation der Implementierung

-

Projektarbeit 100%: „Schutz vor bisher unbekannten Netzwerkbedrohnungen in einem mittelständischen Unternehmen

Hallo Liebe (angehende) Fachinformatiker, ich habe soeben mein Prüfungszeugnis erhalten und auf meine Projektarbeit 100 Punkte bekommen. Um Euch für zukünftige Arbeiten Anhaltspunkte und Hilfestellungen zu geben, lade ich eine anonymisierte Version hoch. Zuständige IHK ist die IHK Reutlingen. Viel Spaß beim Stöbern, Nosborg Kundendokumentation Projektdokumentation

-

Kosten-/Nutzenrechnung

Zum Thema Kosten-Nutzen-Analyse in der Security gibt es hier einen interessanten Artikel: http://www.prosecurity.de/fileadmin/user_upload/Archiv/SI_1_12.pdf Torsten Hecker, Nunzio Lombardo und Moritz Ruff, „Die Objektivierung der Sicherheit“, Security insight 1/2012, S. 12-17 Ich habe das als Anleitung für meine eigene Berechnung genommen. Das Problem in der Security ist nämlich, dass sich der Nutzen nicht einfach berechnen lässt. Man weiß ja schließlich nicht ganau, was alles auf einen zukommt. Allerdings gibt der Artikel Hinweise, wie man trotzdem zu vergleichbaren und anwendbaren Zahlen kommt.