Alle Beiträge von Tician

-

Drucker-Chaos (vermutlcih TLS Problem)

Ich bin zu frustriert und genervt um dem "Warum wendest du dich überhaupt hier an das Forum, steht doch alles irgendwo im Internet" zu antworten. Lösung: Alle Drucker die von Freigaben installiert wurden gelöscht und lokal installiert. Fertig. Absolut keinen Nerv mehr.

-

Drucker-Chaos (vermutlcih TLS Problem)

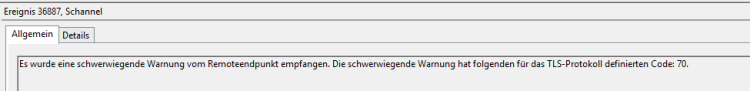

Moin Leute, ihr wisst ja, Drucker sind die natürlichen Feinde des Admin und seit nem Stromausfall gestern (und damit einhergehenden Updates) läuft unser Printserver nicht mehr rund. Unser Printserver ist ein 2012 R2 und mit Windows 10 und 11 Clients funktioniert es einwandfrei Drucker über die Freigabe zu installieren. Jetzt haben wir aber noch einen anderen Server 2012 R2 und bei dem sehen die Drucker Neuerdings so aus: Jetzt läuft auf diesem 2. Server eine sehr wichtige Software die auf die Drucker zugreift und die in die Grätschen geht weil der Zugriff auf die Drucker nicht mehr gewährt ist. In der Ereignisanzeige steht sowas hier (ich vermute zumidnest dass dies wegen dem 5 Minuten Takt der Versuch ist die Drucker abzufragen): Ich vermute also ein TLS-Problem, aber ich weiß nicht wo ich da anfangen soll. Wenn ichd as richtig sehe haben beide Server keinen TLS Registry-Eintrag unter 'HKLM\....\SCHANNEL\Protocols' was laut Google darauf hinweisen würde dass TLS 1.0 benutzt wird. Aber wie gesagt Windows 10 und 11 CLients können die freigegebenen Drucker ohne Probleme installieren und benutzen. Ich vermute ich muss den 2. Server dazu bringen ein neueres Protokoll zu benutzen, aber wie? Oder meint ihr es liegt doch an etwas anderem?

-

Freigabe unterschiedliche Namen aber selbe IP zeigen unterschiedliche Ordner-Inhalte

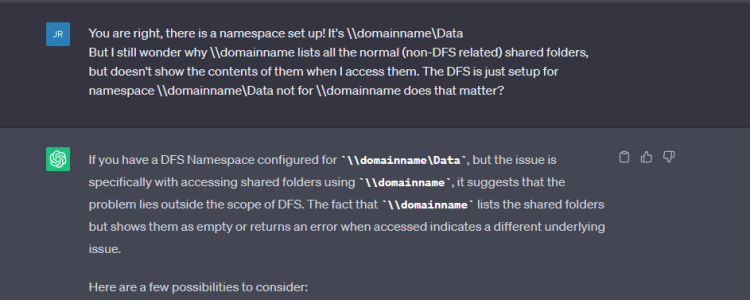

"show shared folder with \\domain" "Accessing shared folders on dc using \\domain" "accessing shared folders on dc with only daminname" "shared folders using domain name not working" und so weiter, aber die brachten alle absolut nicht das was ich gesucht habe 🥲 Zu Komplex gedacht oder so. Ich hatte sogar spaßeshalber mit chatGPT diskutiert

-

Freigabe unterschiedliche Namen aber selbe IP zeigen unterschiedliche Ordner-Inhalte

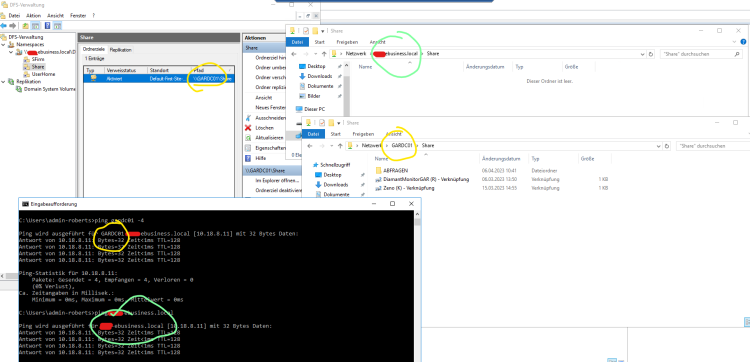

Hatte einen freien Tag am Freitag. Soweit richtig, aber \\domain.local\Share wiederum ist leer (wie bei _n4p_ ) 🫠 Genau das war die Frage von mir. Ich hab so viel in Google eingegeben um irgendwas dazu zu finden und jetzt hast du was gefunden - ich bin unfähig Auf einem anderen DC auf dem die DFS-Rolle gar nicht installiert ist seh ich diese Replikationsgruppe nicht (ich seh dass es eine Freigabe mit dem Namen Sysvol gibt), deswegen dachte ich es wird nichts mit DFS zu tun haben wenn ein komplett anderer Server auch nur 'leere' Ordner anzeigt wenn man die Freigaben über \\domain.local aufruft. An sich weiß ich ja wie Shares funktionieren, aber DFS ist ein neues Thema mit dem ich mich irgendwann mal beschäftigen muss wenn wir die ganzen Parallel-DCs mit ihren Vertrauensstellungen mal in eine Pyramiden-Struktur umgewandelt haben^^

-

Freigabe unterschiedliche Namen aber selbe IP zeigen unterschiedliche Ordner-Inhalte

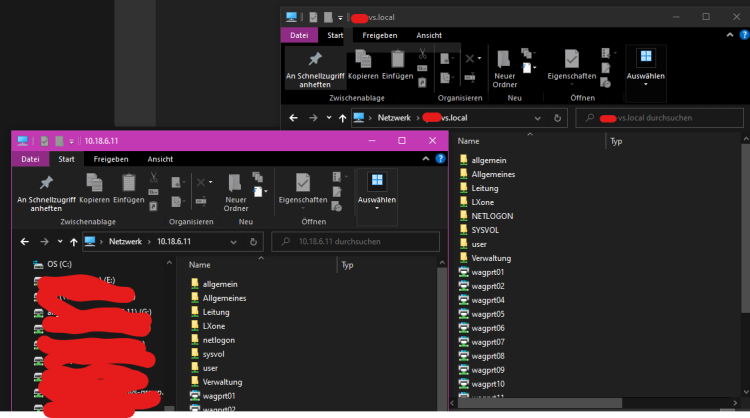

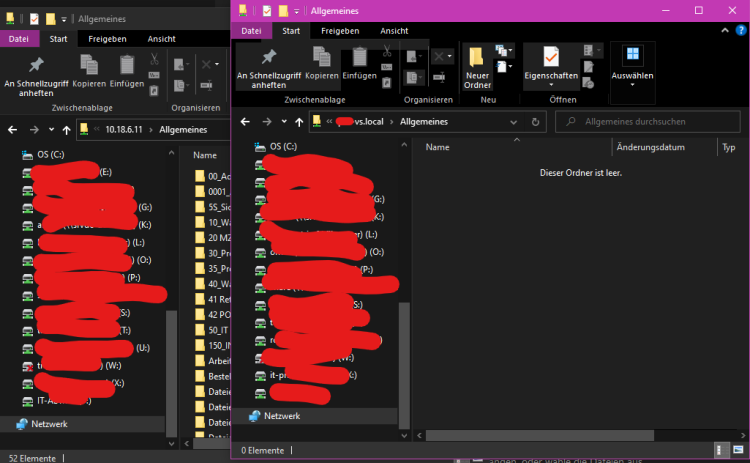

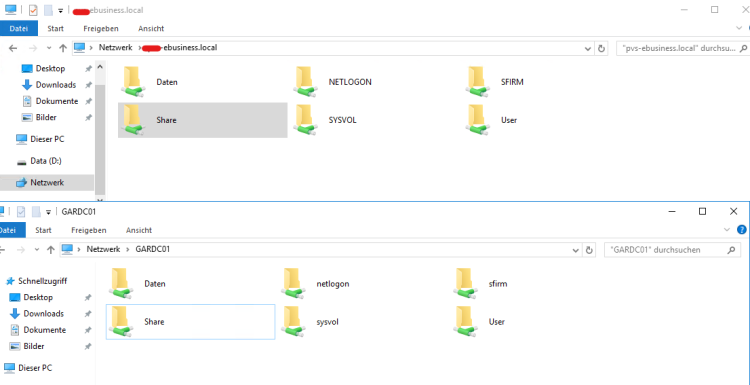

Jupp! Ich hab jetzt irgendwie verschiedene Dinge durchgetestet, aber selbst DCs die überhaupt kein DFS konfiguriert haben und auf denen Shared Folders sind scheinen alle dasselbe Problem zu haben. \\servername und \\domain geben immer alle Freigaben des Servers aus, aber sobald man auf die Freigaben zugreifen möchte funktionieren nur \\servername oder \\ip-adresse, \\domain gibt immer leere, nicht existente Ordner zurück. Fazit: Windows macht einfach irgendeinen Müll oder es gibt auf allen Servern irgendeine Standard-Konfiguration die da irgendwie ihre Finger im Spiel hat, aber mehr krieg ich da nicht raus. Beispiel eines komplett anderen DC: Vielleicht hat ja jemand einen DC mit freigegebenen Ordner und kann das bestätigen?

-

Freigabe unterschiedliche Namen aber selbe IP zeigen unterschiedliche Ordner-Inhalte

Moin, Ich habe irgendwie einen Knoten im Kopf oder kenne mich zu wenig aus, vielleicht kann das jemand erklären. Ich habe bisher auch nur mit reinen WIndows-Netzwerkfreigaben gearbeitet, noch nie mit DFS, das hat ein ehemaliger Kollege eingerichtet (weiß aber nicht ob das wirklich das Problem ist). Problem wie folgt: Wir haben am Standort X einen DC, der hat die IP 10.18.8.11. Sowohl der FQDN (server.domäne.local) als auch einfach nur domäne.local lösen in dieselbe IP-Adresse auf. Dieser DC hat mehrere Freigaben (aber ich glaube nur eine wird vom DFS verwaltet). Egal ob ich per FQDN oder nur per Domänen-Namen nach den Freigaben suche, initial werden alle 6 Freigaben bei beiden angezeigt. Jetzt wird es aber wild: bei der Freigabe 'Share' (und auch bei einer anderen Freigabe) wird mir, je nachdem mit welchem Namen ich darauf zugreife, unterschiedlicher Inhalt angezeigt (einmal kein Inhalt und einmal ein Ordner und 2 Verknüpfungen, wie im Screenshot zu sehen). Spaßeshalber wollte ich beim leer angezeigten Ordner eine Datei erstellen, aber dann schmeißt WIndows nur die Fehlermeldung "Element wurde nicht gefunden". Hat jemand eine Erklärung dafür?

-

Paketverlust beim ISP nachweisen

Also, ich hab jetzt einen neuen Router bestellt und wir schauen ob sich die Probleme damit beheben. Ich bezweifel es, aber egal was ich mache, wieviele Programme oder Screenshots ich sende, die sehen keinen Fehler ein.

-

Paketverlust beim ISP nachweisen

Hallo zusammen, ich bin leider mittlerweile voll auf 180 und doch mit den Nerven am Ende. Ich wohn in einem Stadtteil in dem sich ein ISP ein Monopol aufgebaut hat weil sie als erstes und einziges Glasfaser in den Ort gelegt haben. Wer also schnelles Internet wollte musste zu denen. Also war ich dort, 7 Jahre lang und hatte nie Probleme. Leider hat dieser ISP - der eigentlich Stromversorger ist - seine Internet-Sparte aufgegeben bzw. abgegeben. Also kommt hier jetzt ISP Nummer 2. Seit der Umstellung ist mir als Online-Spieler aufgefallen dass immer mal wieder - zwar nur kurz aber eben vorhanden - mal die Latenz schwankt, vorallem abends. Ich habe also erst einmal slebst versucht herauszufinden woran es liegt und wollte Hop für Hop mal anpingen, angefangen mit meinem eigenen Router - diese Verbindung ist einwandfrei. Doch direkt der nächste Hop ist ein Gerät das Probleme macht. Meine Leitung ist nie ausgelastet, aber das Gerät hat eine schwankende Latenz zwischen 11ms und 60ms und verwirft auch gerne ab und zu mal meine Ping-Pakete. Jetzt hab ich 2 große Probleme: 1. Es gibt keine offizielle, anerkannte Methode einen Paketverlust oder diesen ganz kurz schwankenden Ping nachzuweisen, meine Fritzbox zeigt keine Fehler an 2. Der ISP verhält sich absolut arschig, misst die Leitung ausschließlich tagsüber wenn es keine Probleme gibt und weißt jegliche Schuld - egal was ich sende oder mache - von sich Ich habe ein Protokoll erstellt, mittels Batch udn Windows-Task alle 5 Minuten einen Ping laufen lassen, in diesem ist die schwankende Latenz und auch die "Zeitüberschreitung der Anforderung" die sich immer mal wieder dazwischenschiebt zu sehen. Der ISP sagt das würde normal aussehen. Ich habe Screenshots von Anwendungen gemacht die den Paketverlust anzeigen (Teamspeak und paketlosstest.com). Der ISP sagt das wäre nicht gültig und muss am WLAN liegen, ignoriert mich aber zum 3. mal wenn ich sage dass mein PC über Kabel verbunden ist (da sie nur tagsüber messen wenn mein PC eben aus ist und ich auf der Arbeit bin, sind sie der Meinung alle meine Geräte seien im WLAN). Ich bin mit meinen Lateien am Ende, weil ich das Gefühl bekomme dass es egal ist was ich mache oder einreiche, es gibt nichts offizielles um einen Paketverlust nachzuweisen. Es gibt die offizielle Breitbandmessung, die misst aber nur Up- und Download (und der ist normal) und einmalig ne Latenz. Hat noche iner Ideen?

-

Zertifikat abgelaufen

Und letztes Update: Bisschen rumprobiert udn irgendwann einfach exakt dasselbe nochmal gemacht - nur diesmal kam keine Fehlermeldung. Es funktioniert jetzt.

-

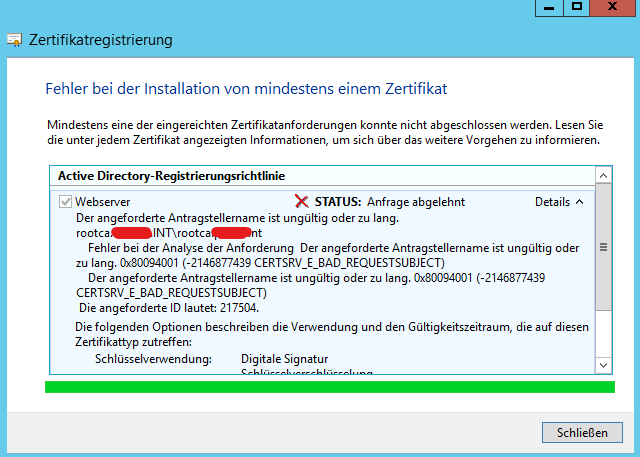

Zertifikat abgelaufen

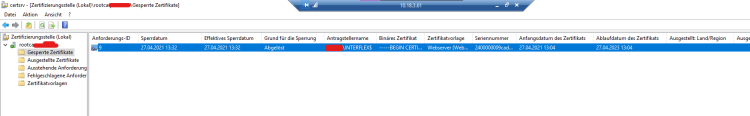

Versuch Nummer 3 über das Zertifikat-Plugin von MMC mit manuellem hinzufügen von SAN, CN, OU, etc: Dabei dieser Anleitung gefolgt: https://blog.icewolf.ch/archive/2011/07/31/custom-certificate-request-csr-with-subject-alternative-name-san.aspx

-

Zertifikat abgelaufen

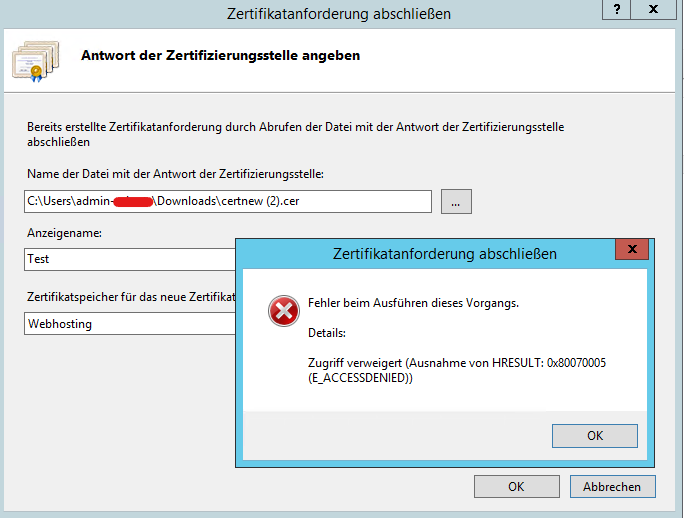

Ich hab diese beiden Schritt für Schritt durchgemacht, da kam nie etwas mti SAN, alle Felder hab ich ausgefüllt. https://www.thesslstore.com/knowledgebase/ssl-generate/csr-generation-guide-for-microsoft-iis8/ https://www.thesslstore.com/knowledgebase/knowledge-base/microsoft-iis-8-ssl-installation/ Vielleicht muss ich Webhosting statt Persönlich auswählen, aber dann bekomme ich nur nen Error "Zugriff verweigert" - warum auch immer.

-

Zertifikat abgelaufen

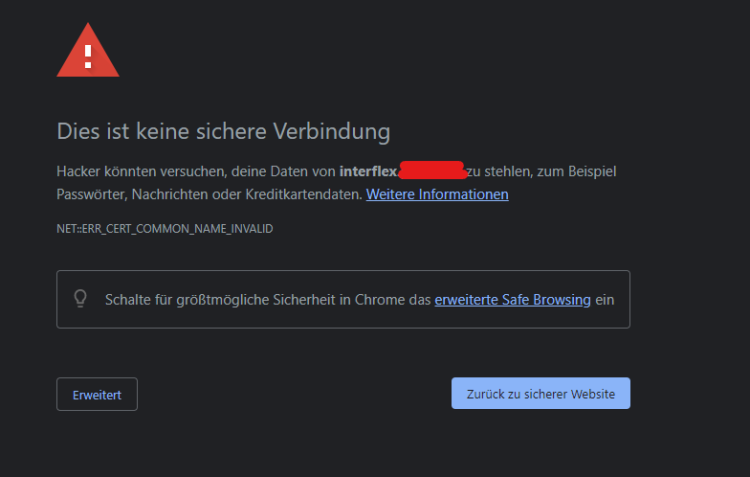

Das mit dem PFX dürfte der Grund sein warum ich jetzt trotz neuem Zertifikat immer noch Fehlermeldungen bekomme. Ich hatte ein zertifikat über die Weboberfläche des einen Servers angefordert (https:///servername/certsrv) - das war aber 'nur' eine cer-Datei und es auch geschafft das für die Webseite als Zertifikat zu hinterlegen, aber die Browser jammern immer noch. Ich schau mir das morgen nochmal an...

-

Zertifikat abgelaufen

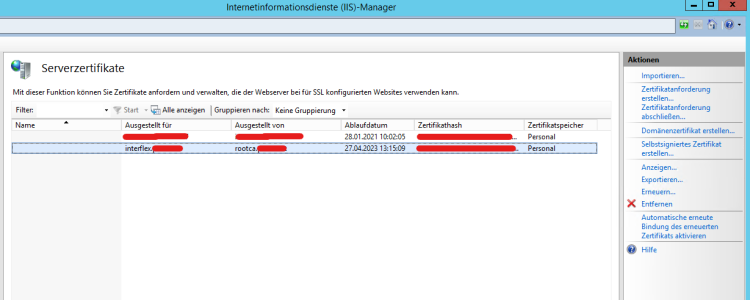

Hi Leute, ich hab bisher nur ein einziges mal mit Zertifikaten zu tun gehabt, also so ziemlich gar keine Ahnung davon. Ein ehemaliger Mitarbeiter der leider keine Dokumentation dazu geschrieben hat, hat einen Zertifikatsserver aufgesetzt. Jetzt ist heute das Zertifikat von einem Webserver (IIS) abgelaufen und keiner kennt sich damit aus. Ich finde auch keine Anleitung die ich verstehe um das zu bekommen was ich haben möchte. Ich habe soweit herausgefunden dass man ein abgelaufenes Zertifikat nicht erneuern kann sondern ein neues erstellen muss, deswegen die Frage: Wie bekomme ich auf Server2 ein gültiges Zertifikat das von Server1 ausgestellt wird? Server2 (Interflex): Server1 (rootca): Ich glaub zumindest dass dies die beiden relevanten Stellen sind die ich brauche... aber ich versteh nicht wie die miteinander kommunizieren...

-

Druckerstatus VLAN-Übergreifend

Ich bleib dabei, Drucker sind die natürlichen Feinde von Administratoren, die machen einfach was sie wollen Ja, die Drucker gehen in den Ruhemodus, aber selbst nachdem man eine Testseite druckt und er dementsprechend nicht mehr im Ruhemodus ist, will WIndows nicht abrücken von seiner blöden "nicht verbunden" Meldung.

-

Druckerstatus VLAN-Übergreifend

Hallöööchen mit 3 öchen, wir arbeiten mit VLANs, ein VLAN-Netz mit Druckern und eines mit Clients. Problem: Der Drucker am Windows-Client wird als 'nicht verbunden' angezeigt. ABER: Der Drucker ist pingbar, die Weboberfläche lässt sich aufrufen und auch eine Testseite wird trotz des Status vom Client aus gedruckt. Aber: sonst nichts. Es gibt keinen Printserver, der Drucker ist direkt auf dem Client über die IP als TCP/IP Port installiert. Das Problem behebt sich indem man den Drucker mal kurz neu installiert - aber wer will das schon? Das Problem tritt alle paar Tage mal spontan an irgendeinem Client mit irgendeinem A4-Drucker auf (allesamt von UTAX). VLAN soll ja den Broadcast-Traffic reduzieren, aber ich vermute in dem Fall ist es eher hinderlich, ich glaube dass der Status durch den verhinderten Broadcast-Traffic nicht durchkommt, aber das ist nur eine Vermutung. Weniger Freiwillig haben wir auch das WSD-Protokoll schon ausprobiert, aber auhc damit nur Probleme gehabt weswegen wir es an den Druckern deaktiviert haben. Hat jemand noch eine Idee wie man in Windows den Status des Druckers irgendwie aktualisieren kann?

-

Tool für Dokus, Anleitungen und Vorgänge

Moin, keine direkte Frage, ich würde eher gerne Erfahrungen einholen. Was benutzt ihr in eurem unternehmen für - Dokumentationen (mehr in Richtung Hardware-Dokumentationen, was wird gebraucht, wo steht was, was wurde bestellt, was wurde wie eingerichtet) - Anleitungen (immer mal wieder auftauchende Probleme und wie man sie löst, wie man bestimmte Programme konfiguriert/installiert) - Vorgänge (was muss alles passieren wenn ein Mitarbeiter geht, wenn ein PC umgezogen wird, wenn ein Drucker ausgetauscht wird) Irgendjemand meinte mal das man sowas gut mit SharePoint machen könnte, aber dazu fehlt mir noch die Erfahrung, würde sich aber anbieten da wir Office 365 nutzen. Ich bin gespannt wie andere diese Themen lösen, ob ihr Excel-Tabellen erstellt, externe Programme benutzt (kostenlos oder kostenpflichtig) oder doch irgendwas anderes? LG Tician

-

Lustige Kundengeschichten

Original aus unserem Ticketsystem: Die böse Schneeschaufel... ich weiß bis heute nicht wie man sowas hinkriegt, das Problem ist aber das es in dem Fall ein All-In-One PC war, also ja, es musste das komplette Gerät getauscht werden...

-

Enttäuscht über Robotik / KI etc

Dazu ist mir etwas eingefallen, schaut euch das mal an: Der Code ist Open Source, würde mich interessieren ob den jemand versteht und sagen kann was denn genau hier dahinter steht, wie diese Männchen 'lernen'. Hier nochmal etwas detailierter mit nochmal mehr und lustigen Dingen die im ersten Video nicht mit drin sind:

-

Wie weiter machen? Stehe auf der Stelle

Und ich dachte Carwyn hat das Imposter-Syndrom (sorry der Insider musste sein^^) Ich werde mich demnächst mal daran setzen meinen Lebenslauf auf den aktuellen Stand zu bringen und auch sonst die Bewerbungsschreiben aufzusetzen, vermutlich werde ich mich dann auch wieder hilfesuchend an das Forum wenden

-

Wie weiter machen? Stehe auf der Stelle

Na eben die Unerfahrenheit, ich weiß von allem etwas, aber so richtig auskennen tu ich mich dann doch mit gar nichts, vorallem nicht von Grund auf. Beispiel des neuen Kollegen von uns, auch er hat "Nagios" in seine Bewerbung geschrieben, fühlt sich auch mit Linux unwohl und hat es mal kurz gemacht. Trotzdem war seine erste Aufgabe hier ein Monitoring aufzusetzen. Er hat das super umgesetzt gekriegt, ich wäre da hoffnungslos verloren (ich hatte mich mal an Monitoring versucht und bin kläglich gescheitert). Nein, sind knapp 12km zum Hauptstandort, von dort aus ab und zu mal zu den Zweigstellen für Dinge die sich nicht über Fernwartung regeln lassen. Ich denke du hast recht, was schade ist weil ich gerne mit Zahlen spiele - das Rätsel hier im Forum zu den Zahlensystemen stammt von mir 🙂 Aber vielleicht kann man das auch gar nicht vergleichen^^ Ich halte die Augen offen nach neuen Stellen.

-

Wie weiter machen? Stehe auf der Stelle

Danke euch allen für eure - Gott sei Dank - lieben Worte, ich habe mich innerlich irgendwie schon auf etwas Schlimmeres eingestellt. Wenn ich das richtig sehe ist die Hauptaussage trotz meiner Bedenken mir etwas Neues zu suchen. Ich geh mal kurz auf ein paar Fragen ein: Ich verdiene knapp 32k im Jahr, dazu kommt aber noch ein Firmenwagen mit 1% Versteuerung der mir einiges an Kosten erspart (Kein Sprit, keine Versicherung, keine Reparaturen/Inspektionen) Tatsächlich habe ich eben nachgesehen, ich erinnere mich an einen rießigen Zertifikats-Jungel, aber der scheint sich letztes Jahr gelegt zu haben, das sieht mittlerweile echt übersichtlich aus. Ist definitiv eine Überlegung wert. Dürfte ich, aber um es ehrlich zu sagen: Ich müsste ihn erst direkt Fragen... Korrekt, aber bis auf den Vorgesetzten sind alle super in Ordnung, was auch der Grund ist weswegen ich so lange geblieben bin, wegen der Kollegen und auch der Wertschätzung der restlichen Mitarbeiter. Öhm... ohne die Begriffe zu Googeln würde mich spontan Verschlüsselung/Cryptography und der komplette Strang der "Incidence Response" ansprechen.

-

Wie weiter machen? Stehe auf der Stelle

Hallo ihr Lieben, ich weiß ja selbst nicht was ich will, aber ich muss mir meine aktuelle Situation von der Seele reden und vielleicht hat der ein oder andere ja doch eine Idee was ich mit mir anfangen könnte. Ich bin jetzt anfang 30 und seit 2,5 Jahren in einem Unternehmen angestellt in dem ich zuvor auch 3 Jahre Ausbildung zur FISI gemacht habe (sehr gute schulische Leistungen, Abschlussnote 1,1). Zu zweit (mein Teamleiter und ich) sind wir für die komplette IT von 4 Standorten zuständig: ca. 30 Server, 200 Clients, 300 Drucker, Netzwerk (Konfiguration von Firewall, Switchen, Routern, WLAN) und Verkabelung und Telefonie. Ich selbst habe zwar immer mal wieder einen Fuß in allen Themen drin, aber wirklich Experte in einem Bereich bin ich nicht, mein Ausbilder dagegen der alles aufgebaut hat ist ein absoluter Guru und weiß gefühlt alles, egal zu welchem Thema. Durch den massiv großen Aufgabenbereich bleiben viele Themen liegen, unter anderem Updates von Servern/Clients und auch Dokumentationen, die sind quasi nicht existent. Was stört mich also? Es sind nicht die vielen Aufgaben, auch nicht das einige Aufgaben einfach liegen bleiben, auch nicht das eigentlich alles hier ein bodenloses Loch zu sein scheint und 'irgendwie' läuft. Auch mit den Kollegen verstehe ich mich super, ich werde von den Mitarbeitern sehr geschätzt. Nein, es ist zum einen die Person die über meinem Teamleiter steht - der Abteilungsleiter - der zwar als Person wirklich OK ist, aber mein Gehalt runter drückt als würde sein Leben davon abhängen und mich vermutlich immer noch als eine Art Azubi sieht. Wir haben seit 2 Monaten einen 3. IT-ler in unserem kleinen Team der es trotz mangelnder Doku recht schnell geschafft hat sich einzuarbeiten und größere, liegen gebliebene Projekte in Angriff nimmt. Er hat dieselbe Position wie ich, hat allerdings mehr Berufserfahrung und verdient etwa das doppelte von meinem Bruttogehalt. Wir haben keinen Betriebsrat, ich dürfte das Gehalt nicht wissen, deswegen kann ich es nirgendwo ansprechen ohne mir selbst ins Fleisch zu schneiden. Auch bei anderen Aufgaben werde ich ausgeschlossen, es geht eine Mail vom Abteilungsleiter an meine beiden Kollegen die mit "An die Experten..." beginnt, vielleicht reagiere ich über, aber das kränkt mich doch zutiefst, zumal die Mail - deswegen weiß ich es - mitsamt Verlauf schlussendlich doch bei mir gelandet ist weil ich die Erfahrung zu dem Thema hatte. Kurzum: Mir fällt es sehr schwer mich selbst in etwas einzuarbeiten, mich selbst weiter zu bilden, was ich weiß weiß ich durch Erfahrung oder weil es mir durch Frontalunterricht beigebracht wurde. Nach 13 Jahren Frontalunterricht, wie es in Deutschland eben üblich ist, bin ich einfach super schlecht darin mir selbst etwas zu erarbeiten, zumal ich nur etwas lerne wenn ich es wirklich verstehe und auch nur im Gedächtnis behalten kann wenn ich regelmäßig aktiv damit zu tun habe. Ich habe ein schlechtes Gedächtnis und viele sagen das wäre normal, aber ich selbst würde mich beim Vergleich zu gleichaltrigen in den unteren 20% einordnen was das Gedächtnis angeht. Ich habe in der Schule gezeigt dass ich etwas super lernen kann, aber auch superschnell wieder vergesse sobald eine Klausur rum ist und ich nichts mehr damit zu tun habe. Aber um auch die andere Seite zu sehen: Was mein Gedächtnis einbüßt gleiche ich mit logischem Denken aus, ich liebe Zahlenrätsel und ähnliche Dinge (Zebrarätsel zum Beispiel). Meinen Blogs, so zumindest meine Hoffnung, kann man entnehmen das Themen die ich mal hatte auch gut wiedergeben kann (wenn ich sie mir nochmal anschaue), aber etwas komplett Neues... damit tu ich mich schwer. Hinzu kommt, und da bin ich einfach nur ehrlich, das ich faul bin, irgendetwas außerhalb meiner Arbeitszeit zu tun... das ist aber kein endgültiges Statement, ich nehme an zu wissen dass ich aktiv werden muss. TLDR: Ich bin mit meiner Situation unzufrieden, weiß aber nicht was ich machen soll. Folgendes kam mir in den Sinn: - Neuanfang bei einer anderen Firma. Ich sehe mich leider in einem so schlechten Licht, dass ich außer meiner abgeschlossenen Ausbildung nicht wirklich irgendwelche Voraussetzungen erfülle und weiß auch nicht wie ich das bei Bewerbungsgesprächen 'schön reden' könnte. - Frontalunterricht durch kostenpflichtige Seminare. Wäre eine Lösung, aber wo will ich hin, wo fängt es an? Jegliche Schulungen setzen meist Netzwerkgrundlagen oder Linux-Grundlagen voraus und ich weiß nicht ob ich die habe (zweiteres habe ich definitiv nicht) Ein WUnschdenken ist mich privat irgendwie weiter zu bilden, aber das würde nur durch Frontalunterricht funktionieren und mit Ansprechpartner für aufkommende Fragen. Ich hatte mal mit der Richtung Cyber Security oder Security allgemein geliebäugelt, aber keine Ahnung wo man da anfängt - wie gesagt, reines Wunschdenken. Und mit Linux stehe ich einfach nur auf Kriegsfuß, ich fühle mich in der Windows-Umgebung wohl - mit anderen OS hatte ich noch nie zu tun. Was denkt ihr zu meiner Situation? Ich habe versucht mich so ehrlich wie möglich widerzugeben und bin gespannt auf eure Einschätzung. LG Tician

-

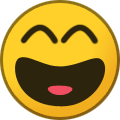

Festplatte verliert unter Last Verbindung

Falls das noch jemand ließt und es nicht zu spät ist: Ich hatte mal ein Problem mit einer Festplatte beim Spielen und im Prinzip musste ich in den erweiterten Energie-Einstellungen die "Festplatte ausschalten nach x Minuten" auf 0 setzen weil Windows meine 2. Festplatte ständig in den Standby geschickt hat obwohl sie in Benutzung war.

-

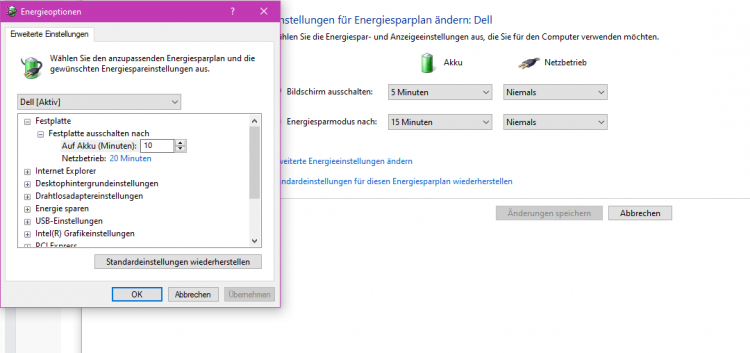

Office "Kontaktaufnahme"

Mir fällt nur eine Sache ein die ich ab und zu mit neu installierten Clients habe. Ebenfalls sporadische Zugriffsprobleme auf unser Netzlaufwerk. Hier hat uns geholfen unter 'Programme und Features' dann 'Windows Features aktivieren' die SMB Version 1.0/CIFS hinzuzufügen, Client anschließend neu starten. Wahlweise würde wohl auch helfen das Gerät auf den neuesten Stand zu bringen auf welches das Netzlaufwerk verweist^^

-

Wie die WIndows ACL funktioniert

Ich weiß ehrlich gesagt nicht wie Windows selbst die Reihenfolde der Rechte setzt (ob der Vererbung nach oder der Reihenfolge nach wie ich die Berechtigungen erstelle), hätte ja sogar erwartet dass 'Deny' auch hier immer oben steht, dann würde die Meldung zum stechenden Deny auch Sinn machen. Die Reihenfolge in der ersweiterten ACL-Ansicht zeigt dieselbe Reihenfolge wie die SDDL an. @Maniska Wäre natürlich super wenn du deine weiteren Erkenntnisse teilen könntest - außerdem würde mich interessieren wie ich einen SDDL setzen kann, das habe ich (ohne den SDDL in eine eigene Datei zu packen) noch nicht gefunden^^ Den SDDL für einen Ordner rausfinden kann man in der Admin-Powershell mit get-acl {Dateipfad} | Format-List -Property PSPath, Sddl