Alle Beiträge von RipperFox

-

ISO/OSI Schichten Verständnis

Wenn man mal mit ein paar mehr Netzprotokollen als nur IPv4/TCP zu tun hatte sollte klar werden, warum ein Modell, mit dem sich viele verschiedene Protokollstapel abbilden lassen nützlich ist. Z.B. kann man auch ATM, X.25, etc. darstellen - oder auch Tunnel beschreiben.. Der Abschnitt "Motivation" des Wikipedia-Artikels ist eigentlich recht gut.

-

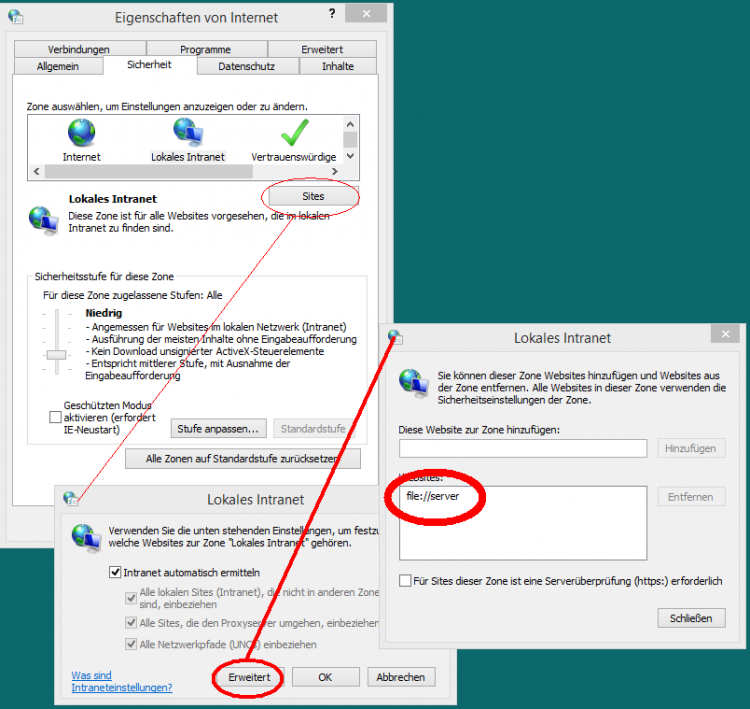

C# Webbrowser-Control als Dateianzeige

Da das Control die IE-Sicherheitseinstellungen nutzt recht es, diese nicht gobal herunterzusetzen, sondern den Pfad in die Zone "Lokales Intranet" einzutragen: Kann man auch per GPO machen.. Alternativ den Windows Explorer anders einbinden. Lösungsvorschläge z.B. hier: c# - Embedding a File Explorer instance in a WinForms app form - Stack Overflow Grüße Ripper

-

SQL Remote Connection

Hi, kannst Du von außen eine Verbindung auf den Port machen? Die Firewall am Rechner mit dem SQL Server muss auch entsprechend eingestellt werden. Außerdem sollte der Instanz ggf. in der SQL Server Netzkofiguration ein fester Port zugewiesen werden - die sind per default dynamisch.. Ob der Port von aussen offen ist lässt sich ggf. von extern mit Telnet, etc. testen. Und grundsätzlich: Das es keine so gute Idee ist, einen SQL Server direkt ans Internet zu hängen ist bekannt, oder? Gab vor 12 Jahren mal ganz großes Kino: SQL Slammer - Wikipedia, the free encyclopedia Grüße Ripper

-

SQL Datenbank mit Visual Studio 2013 verbinden per remote

Wo denn? Besser spät als nie: - SQL Server-Browser Dienst aktiv? - Im SQL-Server-Konfigurationsmanager -> SQL Server-Netzwerkkonfuguration sind die entsprechenden Protokolle aktiviert? - Windows Firewall Regeln für SQLServer-Browser und SQL-Server eingerichtet? Hth, Ripper

-

Nicht der richtige Radiobutton markiert. Warum?

Hi lempy, Ich hab's nur kurz überflogen: Du legst die Vorauswahl beim Erstellen des Forms fest - übergib doch die Vorauswahl als Parameter. Und: Überleg Dir, ob Du das Objekt "Einstellungsdialog" nur nicht mehr anzeigst oder es zerstörst und jedes mal neu generierst. Grüße Sascha

-

Raspberry Pi => Probleme mit WLAN-Stick "TP-LINK TL-WN725N V2"

Leute.. Die Fehlermeldung ist eigentlich recht eindeutig - ich denke das Verzeichnis "/lib/modules/3.6.11+/kernel/drivers/net/wireless" existiert schlicht nicht. (Btw: man install, anyone)? Was sagt "uname -a"? Du hast wohl ein fertiges Modul für einen anderen Kernel gezogen - das wird wohl so nix. Hol Dir lieber den Quellcode oder Originalinstaller für das Modul. Und: Der "Anleitungsschreiber", welcher vor jedem Mist sinnlos "sudo" schreibt, gehört geohrfeigt.. Grüße Sascha

-

Erstellung eines Torrent-Servers (Apache2, SSH)

Hallo Mathias, Wenn beide Clients den Tracker erreichen können und beide die selbe Torrent Datei nutzen sollte es klappen, die im Torrent angegebenen Dateien z.B. von Client A auf Client B zu übertragen - so sie zwischeneinander eine Netzwerkverbindung aufbauen können. Viellicht liegts ja daran. Die Datei kannst Du via FTP auf den Server übertragen, wobei FTP ein recht altertümliches und relativ unsicheres Protokoll ist, für das Du erst noch einen Server einrichten müsstest. Besser wäre es, SCP zu verwenden - das wird von SSH gleich unterstützt. Für Windows gibt's z.B. WinSCP. Zu den Kommandos von Tutorials: Sei vorsichtig, was Du eingibst. Das kann mal für eine alte Version der Software gegolten haben und jetzt falsch sein, oder von irgendeinem Idioten getippt worden sein . Am meisten lernt man, wenn man nicht alles blind abtippt sondern eben nachschlägt und vor allem dann versteht, was jedes einzelne Kommando macht. Und auch noch Vorsicht vor "Cut&Paste"-Administration Es gibt schöne Beispiele, wie man Anfängern Schadcode via "Cut & Paste" unterjubeln kann. Denn was man sieht und markiert muss nicht unbedingt das sein, was man dann wirklich kopiert: http://www.ush.it/team/ascii/hack-tricks_253C_CCC2008/wysinwyc/what_you_see_is_not_what_you_copy.txt Copy-Paste from Website to Terminal Grüße Sascha

-

Erstellung eines Torrent-Servers (Apache2, SSH)

Nochmal: Du hast das Prinzip von Bittorrent noch nicht ganz verstanden. Beide Clients laden die selbe Torrent-Datei. Darin stehen sowohl die Server als auch die Hashes der Blöcke der zu teilenden Datei(-en). Du musst also auf dem zweiten Rechner auch die selbe Torrent-Datei laden. Die kopierst Du in das Verzeichnis public_html und sie sollte dann unter der genannten Adresse erreichbar sein (downloadbar..). Zu Deiner Doku: - Punkt 7: Warum erlaubst Du Lesezugriff auf alle Dateien und Ordner im Homeverzeichnis für alle Benutzer? Das dürfte nicht ganz das sein, was Du wolltest..) - Punkt 8: Beschreibung, was Du tun willst und Kommandos passen nicht zusammen - Du willst nur den Pfad /home/username/public_html für www-data lesbar machen, oder? Grüße Sascha

-

SQL int NULL Wert

Ich denke der Artikel zeigt nur, dass man um NULL bei bestimmten Sachen schwer rumkommt, wenn man nicht ins letzte Normalisieren will. NULLs gibt's dank Sparse Columns, etc. auch recht günstig. JOINs nicht unbedingt. Das ist halt das Problem bei relationalen DBs..

-

SQL int NULL Wert

Ein NULL Eintrag bei einem Messwert würde ich nicht unbedingt inkonsistent nennen. Es kommt schon auf das genaue Szenario an, wie man seine Daten ablegt - mach doch mal ein konkretes Beispiel und dann schauen wir uns den Ausführungsplan an. Wenn Du Texte wie "Vorname", "Zweiter Vorname" und "Nachname" abspeicherst: Was ist dir bei nicht vorhandenem zweitem Vornamen lieber: NULL oder Empty String? Auch da kann man sich ggf. streiten, was "besser" ist oder ggf. mehr Hirnschmalz erfordert. Auch lesenswert: The HOBT: SQL Server And NULL Values, Revisited Grüße Sascha

-

Erstellung eines Torrent-Servers (Apache2, SSH)

Hallo Mathias, bei Opetracker sollte eine Beispielconfig dabei sein. Ohne Konfig läuft er afaik komplett offen. Torrent-Dateien werden nicht an den Tracker geschickt, sondern nur vom Client geöffnet. Dieser sendet dann die in der Torrent Datei vermerkten Hashes der Blöcke an die in der Datei vermerkten Server und fragt somit, wer die entsprechenden Blöcke hat. Siehe: BitTorrent Der Apache als Webserver soll via mod_userdir (Dank des Moduls wäre /home/username/public_html/my.torrent ist dadurch als http://fqdn/~username/my.torrent erreichbar) die Torrentdatei einfach zum Download anbieten. Wer stellt denn so seltsame Aufgaben? Grüße Sascha

-

Linux Ubuntu Server - Der Perfekte Server

Naja, "Sever" beschreibt jetzt nicht gerade, welche Dienste denn der Computerknecht anbieten soll. Auch das gerade eine "perfekte" Variante gibt, irgendeinen Dienst bereit zu stellen ist fraglich. Was soll das Teil überhaupt können? Ich könnte mir vorstellen dass es bei einem Anfänger ohne weiteres ein paar Wochen dauert, einen "recht guten" TFTP- + DHCP-Server aufzusetzen. Vorausgesetzt derjenige will verstehen, was da passiert und was für Optionen man hat - Stichworte Booten vom Netz, etc.. Es gibt Menschen, die betreuen hauptberuflich "Mailserver", "Datenbankserver", usw. oder auch nur Teile davon. Und vom Betriebssystem sprechen wir da noch nicht - nur der entsprechenden Serverapplikation.

-

SQL int NULL Wert

Das befreit mich aber auch nicht davon, existierende aber ungültige Messwerte dann z.B. mit Messwert "NULL" einzutragen. Heikooo wollte die ja erst gar nicht abspeichern. Es ist ein Unterschied, ob eine Messung versucht wurde und kein Ergebnis lieferte oder ob schon der Versuch nicht klappte. Ausserdem: Denormalisierung

-

SQL int NULL Wert

@Heikooo ..und was wäre, wenn z.B. ein Datensatz aus mehreren Sensorwerten besteht? Nur weil einer von 100 Sensoren kein Ergebnis liefert die anderen 99 Messungen wegschmeißen? "Fehler" sind auch Informationen. Ich denke chablife musste die Daten nach irgendwas (Excel, CSV, etc.) in eben gegebener Form exportieren - das krieg man eben mit CASE/COALESCE + CAST am einfachsten hin.

-

Routing auf Server?

Hm.. Dank Parallelbetrieb von IPv4 und IPv6 sind seit spätestens Windows Server 2008 alle DCs eigentlich "Multihomed" - gibts da immer noch DNS Probleme? Es war im Ursprungspost nur von "Server" die Rede - obwohl man das natürlich so machen kann, würde ich jetzt nicht unbedingt einen DC auf einem Server laufen lassen, welcher für Routing, RAS oder Firewall, etc. zuständig ist.. Braucht man nur eine kleine Kiste als Router bietet sich sich dann eher so was wie z.B. ein Ubiquity EdgeRouter an - die Teile kosten nicht viel mehr als nen Appel und nen Ei.

-

[Paketfilter] & || [Proxy]

Such mal nach dem Stichwort "Application Firewall" oder "Layer 7 Firewall". Diese muss allerdings das Protokoll einigermaßen verstehen können, welches Deine Anwendung verwendet (z.B. XML via WSDL, etc.). Das kann man auch mit Bindung an Localhost, etc. auf dem selben Port machen Du schreibst von "Crashpackets" - grundsätzlich sollte die Applikation natürlich selbst robust genug sein um bei Mülleingaben/Fuzzing eben nicht zu crashen. Ergo sollten nicht wohl formatierte Eingaben verworfen und ggf. die Verbindung von solchen Clients getrennt werden. Fall Du nicht ein relativ übliches Protokoll verwendest, welches eine Application Firewall schon kann ist das "Filter-Erstellen" dann wahrscheinlich so aufwändig, dass Du den Formatcheck gleich in das Programm Deines Kollegen einbauen kannst. Wenn Du, wie ich vermute, den Müll anderer Leute reparieren musst: Mein Beileid..

-

Anmeldeseite von öffentlichem Netzwerk wird nicht aufgerufen

Ein Protokollauszug und sonst kein Text? Pff - fauler Sack! Ich rate trozdem mal: "Sicherheit = Ja" bedeutet imho, Dein Netzadapter sieht gar kein "öffentliches Netzwerk" wie in der Überschrift vermerkt. Vllt. mal die gespeicherte Verbindung löschen und Credentials neu eingeben. Wie schon Didi Hallervorden: "Ich brauchen mehr Details!" Sonst GIGO..

-

R2 dcdiag Fehlermeldung

Jetzt steht aber wahrscheinlich immer noch am Server bei IPv6 DNS auf "automatisch beziehen" und es erfolgt nur ein Fallback auf IPv4, weil kein IPv6 DNS gefunden wird. Besser wäre es ggf., den DNS hier manuell einzutragen. Z.B. LL-Adresse eines anderen DC, oder einfach ::1 wenn der DNS auf dem Server läuft..

-

Windows suche - nach Sonderzeichen suchen

Ich kann die Windows-interne Suche auf den Tod nicht ausstehen - langsam und teilweise fehlerbehaftet. Ich nutze seit Windows NT Locate32 - ein Windows-Clone des GNU/Unix Tools. Das indiziert zwar nur Dateinamen und nur nach Zeitplan, aber zum einen reicht mir in 99% aller Fälle der Dateiname und zum anderen habe ich nach einer Sekunde auch meine Suchergebnisse.

-

Charset ändern? Daten aus 2 verschiedenen Datenbanken

Das Problem hat man öfter mit Daten aus anderssprachigen Systemen oder auch alten SQL-Server Datenbanken. Die Sortierung der zu joinenden Spalten muss übereinstimmen/dem Server mitgeteilt werden. Es gibt meist mehrere Stellen, an denen man eine (Standard-)Sortierung (Collation) einstellen kann - afair pro Server, Datenbank und Spalte. Ändern geht generell per ALTER TABLE Anweisung - siehe Collation and Unicode Support Bsp: ALTER TABLE foo ALTER COLUMN bar char(8) COLLATE SQL_Latin1_General_CP1_CI_AS ALTER TABLE bla ALTER COLUMN blub char(8) COLLATE Latin1_General_CI_AS Wenn man die Standard-Collation der Datenbank nehmen möchte kann man auch "DATABASE_DEFAULT" statt z.B. "Latin1_General_CI_AS" schreiben. Alternativ zum Ändern der Tabelle kann man z.B. beim JOIN auch mittels COLLATE direkt angeben, wie man die Spalten behandeln möchte: Ein "kleines" Beispiel (ist doch länger geworden): --drop table #foo --drop table #bla -- Wir legen zwei Tabellen an: CREATE TABLE #foo (bar char(8)) CREATE TABLE #bla (blub char(8)) -- Setzen die Spalten auf unterschiedliche Sortierung: ALTER TABLE #foo ALTER COLUMN bar char(8) COLLATE SQL_Latin1_General_CP1_CI_AS ALTER TABLE #bla ALTER COLUMN blub char(8) COLLATE Latin1_General_CI_AS -- Und fügen ein paar Werte ein: INSERT INTO #foo (bar) VALUES ('1'), ('2'), ('3'), ('ss') INSERT INTO #bla (blub) VALUES ('1'), ('2'), ('3'), ('ß') -- Und fragen ab: --SELECT #foo.bar, #bla.blub FROM #foo --INNER JOIN #bla ON #foo.bar = #bla.blub -- Auskommentiert, würde fehlschlagen wegen unterschiedlicher Sortierung SELECT #foo.bar, #bla.blub FROM #foo INNER JOIN #bla ON #foo.bar = #bla.blub COLLATE SQL_Latin1_General_CP1_CI_AS -- SQL_Latin1_General_CP1_CI_AS behandelt ss und ß unterschiedlich -> kein Treffer beim Join bei den letzten Zeilen! SELECT #foo.bar, #bla.blub FROM #foo INNER JOIN #bla ON #foo.bar = #bla.blub COLLATE Latin1_General_CI_AS -- 'ss' und 'ß' sind hier gleichwertig! Man beachte, dass in dem Beispiel die Collation Latin1_General_CI_AS bei CHAR keinen Unterschied zwischen 'ss' und 'ß' macht - bei NCHAR würde es wieder anders aussehen.. In anderen Sprachen gibt's noch viel mehr Spass mit Sortierungen Man sollte sich die Sache mit den Sortierungen wirklich mal zu Gemüte führen und zumindest ansatzweise verstehen, was im Hintergrund passiert - wäre eigentlich Stoff für die Berufsschule.. Grüße Sascha

-

Routing auf Server?

Es gibt btw. technisch einige Möglichkeiten die Aufgabenstellung zu realisieren - in der Praxis würde man es evtl. so machen - ist auch imho die einfachste Lösung: - Routing am Server aktivieren (geht auch via netsh-Befehl oder Registryeintrag "IpEnableRouter" ohne extra Rollen) - Auf Router 1 das Netzwerk des Routers 2 als statische Route (via Server-IP im Router 1 Netz) hinzufügen - Auf Router 2 das Netzwerk des Routers 1 als statische Route (via Server-IP im Router 2 Netz) hinzufügen Fertig - der Traffic geht dann allerdings über die Router 1 und 2, wenn ICMP Redirects nicht gesendet oder geblockt werden. Was genau passiert - z.B. ob. ICMP Redirects von den Routern geschickt werden & von den Clients angenommen werden sollte man mal im Netzwerkanalyzer gesehen haben. Andere Methoden (extra statische Route auf jedem Host, dynamische Routingprotokolle wie RIP, etc.) sind mit mehr Aufwand verbunden. Grüße Sascha

-

2 Jahre rückwirkend Backup (MySQL)

Auch wenn der Thread schon älter ist: Auf die Idee, dass Du statt eines Triggers einfach alle Stunde/etc. ein Statement absetzt (via Cron/SQL Server Agent Job/whatever), welches dir die 1500 Eintrage als einen Snapshop mit Timestamp in eine (1) Tabelle prügelt kommst du dann nicht? Man kommst so mit max. zwei (2!) Tabellen aus - die Idee, dynamische Tabellen anzulegen ist sehr sehr sehr schlechter Stil und in 99,9% nicht das, was man will. (man Relationale Datenbank) Mit Indizes sicher wesentlich schneller als das Durchsuchen von 2,9 GB Sicherung (Textdateien?) im Dateisystem, oder? Grüße Sascha

-

Verbindungsprobleme via RDP

Darf ich mal fragen, wie Du Terminalserver denn einrichtest, welche ohne VPN öffentlich zugänglich sein sollen (eben via Citrix oder RDP)? Ist ja nicht so, als könnte man z.B. nicht einstellen, nach wievielen fehlgeschlagenen Anmeldungen ein Account gesperrt werden sollte oder welche Benutzer sich überhaupt Remote anmelden können, etc. Ich stimme hier orioon zu: RDP/ICA haben - richtig konfiguriert - imho ein ähnliches höhes Sicherheitsrisiko wie z.B. SSH. Warum denkst Du so anders darüber? Grüße Sascha

-

Richtige Adminrechte für den Admin?

Der Gedanke hinter der Benutzerkontensteuerung (UAC) und der Arbeit als unprivilegierter User und das explizite "Ausführen als Administrator" bei administrativen Tätigkeiten ist Dir bekannt? Man kann natürlich auch Sachen unter dem LocalSystem Account laufen lassen - ob das sicherheitstechnisch dann eine gute Idee ist ist meist offen..

-

DNS und DHCP Server

Die Systemhandbücher sind ganz nett, kratzen aber nur an der Oberfläche. Zu jedem Paket gibt es aber auch eine Dokumentation, welche installiert werden kann - für bind9 findet man sie dann z.B. unter /usr/share/doc/bind9-doc/arm/ oder im Web unter http://www.bind9.net/manuals. Auch: Es gibt ja nicht nur "einen" DNS- oder DHCP-Server. Meistens findet man unter GNU/Linux schon die Implementationen von ISC vor, zu welchen es allein tonnenweise Bücher gibt. Ein Blick über den Tellerrand (PowerDNS, djbdns, die MS Versionen, etc.) schadet auch nicht - wenn man das Prinzip der Protokolle grundsätzlich verstanden hat kommt man auch bei Windows und Co. klar.. Grüße Ripper