Alle Beiträge von RipperFox

-

Ethernet Kommunikation aus der VM heraus zu langsam

Kannst Du der Software evtl. eine etwas aussagekräftigere Fehlermeldung als "Error" entlocken? Da das Thema relativ speziell ist - kennst Du dieses Siemens "Forum" schon? -> https://support.industry.siemens.com/tf/ww/de/ Hth Ripper

-

Mittlere Reife | 2,23 Ø | Chancen auf eine Ausbildung

Naja, unser Admin und Ausbilder @Chief Wiggum hat auch PHP abgesprochen 'ne Programmiersprache zu sein und wusste wohl nicht, dass es Turing vollständige SQL Dialekte (z.B. T-SQL oder Standard SQL mit PSM) gibt.. "Vorgebildete" junge Cracks gab und gibt es genug. Mir fällt z.B. spontan Harald Welte (Linux netfilter/iptables) ein - die Programmier-Skills vom OP zu bewerten überlasse ich denen, die seinen Code sehen. Auch mir bald 40 Lenzen schüttelt es mich immer wieder mal, wenn ich meinen eigenen Code von vor ein paar Jahren sehe - normal lernt jeder immer dazu. Andererseits verstehe ich den Vorwurf der Überheblichkeit irgendwie schon - wir sind ja in Deutschland. Kennt noch einer diese Anekdote mit dem Dipl.-Informatiker auf dem Arbeitsamt? ( http://www.daujones.com/detail.php?usrid=4223 ) Btw: Die FISI/FIAW Ausbildung beinhaltet neben den technischen Aspekten auch Organisatorische, Kaufmännische, uvm. Auch wenn ich ähnlich wie @Errraddicator denke dass sich mit der Vorbildung sicher relativ leicht eine Stelle finden läst: Grundsätzlich kann ich nur dazu raten, das Abi durchzuziehen - auch wenn man später "nur" eine Ausbildung macht.

-

Projektarbeit nicht bestanden

Naja, am Ende der Ausbildung bist DU die Fachkraft Die Projektarbeit soll ja gerade zeigen, dass Du eine bist! Wie das Gesellenstück im Handwerk, bei dem man sein ganzes Können zeigt. Ich verstehe nicht ganz, warum das Dein Ausbilder anscheinend nicht erkannt und Deine Arbeitszeit im Projekt geschmälert hat.

-

Projektarbeit nicht bestanden

@peterstein Ich hoffe das war Dir bekannt: https://www.leipzig.ihk.de/mediathek/Handreichung Projektarbeit - Fachinformatiker-in Systemintegration.pdf Besonders das vermisse ich - Zitat: "Alternativbetrachtung und Entscheidungsfindung Der Nutzen des Projektes, also der entstehende Vorteil ist darzustellen.Zumindest zwei Lösungsansätze (verschiedene Software oder Hardwareprodukte bzw. unterschiedliche Herangehensweisen) sollten gegenübergestellt und miteinanderverglichen werden. Dabei ist auf deren jeweilige Vorteile,Nachteile und Besonderheiten einzugehen. Die tatsächliche Wahl des Lösungsweges ist nachvollziehbar zu gestalten.Dazu empfiehlt es sich, eine gewichtete Entscheidungsmatrix zu verwenden und deren Entstehung (insbesondereFakten, Gewichtung und Einstufung) darzulegen. Wenn ich die den Anhang ansehe sehe ich hauptsächlich folgende von Dir selbst durchgeführte Arbeiten (siehe auch Punkt "3 Durchführung" der Doku): - 3 Stunden handwerkliche Tätigkeit (Aufbau Server, etc.) - ok.. - Installation Win2k12R2 mit GUI (kein Core?), Passwort gesetzt, Sprache geändert, Rechner umbenannt und Domain gejoint. 1 NIC für iSCSI konfiguriert (nur 1 GBit/s für iSCSI?, Sinn der Konfig? Wer macht die Konfig iSCSI-Initiator?), restlichte NICs geteamt (im Switch unabhängigen Modus? Warum kein Link Aggregation bei nem 5k€ Switch? - so sind doch Inbound max. 1 GBit/s mögl.), Firewall deaktiviert (um ok, warum hilft da die DMZ?), Kaspersky installiert (ist die Version überhaupt für Hyper-V?), Hyper-V Rolle und SNMP aktiviert (keine Angaben zur Konfiguration - Rest mit VMs, etc. hat ein Kollege gemacht?) - Switch per Konsole auf Werkszustand gesetzt, minimale Grundkonfiguration für Netzbetrieb erstellt (Logins, IP, NTP) Dafür hast Du 6 Stunden gebraucht? Du hast aus Zeitgründen im Projekt nur einen Server fertiggestellt und die anderen beiden unkonfiguriert gelassen? Veeam, Bandlaufwerk, NAS hat alles ein Kollege erledigt - Schade. Du durftest keine Entscheidungen fällen? Das war wirklich alles, was Du gemacht hast? Schade, dass Dir dein Ausbildungsbetrieb anscheinend so wenig zutraut..

-

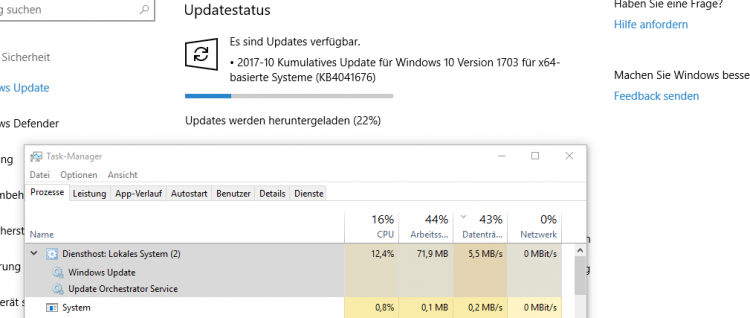

Auslastung HDD 100% ohne ersichtlichen Grund

RipperFox hat auf einen Beitrag in einem Thema geantwortet in Systemadministratoren und NetzwerktechnikerDu könntest mal c:\Windows\SoftwareDistribution löschen und das Update neu laden lassen (Vorher Windows Update und BITS stoppen). Updates unter Win 10 sind immer noch ein Graus - Seit heute Morgen um 7 werkelt mein Dienst-PC am Creators Update KB4041676 - momentan steckt er bei 22%. Entweder das Update ist mal wieder schlecht "optimiert" oder bei Win 10 ist das langsam "normal" bei drehendem Rost..

-

VMWare verwenden mit PCI Passtrough

Der ESXi lässt sich über einen Browser administrieren (Der Windows vSphere Client ist seit 6.5 relativ tot - die krempeln seit Version 6 alles auf HTML5 um) Der VMware Converter kann auch direkt auf dem XP Rechner ausgeführt werden, um die Kiste zu virtualisieren. Entweder schreibt man ein Image auf eine USB-Platte oder Netzwerkshare, etc. Der Prozeß ist hier beschrieben: https://blogs.vmware.com/workstation/2010/06/bring-your-windows-xp-pc-over-to-your-windows-7-pc-for-free-in-a-few-simple-steps.html Hth, Ripper

-

VMWare verwenden mit PCI Passtrough

Wenn nur an der Profibus-Karte liegt: Schon mal mit nem Profibus zu Ethernet Adapter versucht?

-

VMWare verwenden mit PCI Passtrough

Hallo Eleu, den ESXi kannst Du auf einem USB-Stick installieren, das wird häufig so gemacht. Wenn Du allerdings dem ESX Plattenplatz direkt zur verfügung stellst, wird der nach Nachfrage im VMWare eigenen Format VMFS formatiert. Alternativ kann man Platz auf einem iSCSI Target oder NFS Share nutzen. Der ESXi Hypervisor hat am Server selbst nur einer minimale GUI (Textconsole zur Netzkonfiguration/Shutdown/etc. und ggf. noch eine Shell, so aktiviert) - es ist nicht vorgesehen, dass man daran direkt arbeitet. Macht im RZ/Serverraum ja auch keiner. Auch wenn man sowas mit anderen Virtualisierungslösungen (z.B Hyper-V, UnRAID, etc.) machen "kann" ist es wirklich nicht üblich. Auch wenn so was lustiges wie hier geht: Was genau hast Du überhaupt vor? Was möchstest Du virtualisieren und warum? Es gibt ja auch VMWare Player/Workstation/Oracles Virtualbox, UserModeLinux, etc.. Grüße Ripper

-

Projektantrag: Hochverfügbarkeits- Mailgateway

Mal ne technische Frage - wie wird die Hochverfügbarkeit realisiert und um was gehts eigentlich? Das "Mail Gateway" besteht aus MTA/MDA/Storage/POP3&IMAP oder nur dem MTA + Virenscanner? Auf Hochverfügbarkeit geht die Umsetzungsphase überhaupt nicht ein. Klassisch lässt man als Backup MX einfach MTAs auf mehreren Kisten laufen (ohne verteilten ESX-Cluster) und trägt die ins DNS ein. 2 Stunden für den Download und 3 Stunden Grundinstallation von CentOS? ISDN und Pentium 2? Die Zeiten für die Installation der Einzelsoftware würde ich zusammenfassen. Ob die Dokumentation mitzählt sagt Dir Deine IHK - hier gabs letztens einen Thread dazu. Vor allem: Entscheidungen (warum Software x statt Software y, Kostenanalyse, etc.) fehlen, wirtschaftliche Aspekte werden imho nicht genug behandelt (z.B. Analyse nach Ausführung). Schau Dir mal diesen Beurteilungsbogen an - da sieht man ungefähr, was man alles beachten muss: https://www.ihk-koeln.de/upload/01123-Beurteilung_Projekt_FISI_1123.PDF

-

Subnetting nach RFC 950 oder RFC 1878 was wird verwendet?

Ohne die jetzt richtig durchgelesen zu haben: RFC 950 ist vom August 1985 (vor CIDR) RFC 1878 ist vom Dezember 1995 (nach CIDR) und enthält als Into: Introduction The growth of networking since the time of STD 5, RFC 950 and STD 3, RFC 1123 has resulted in larger and more complex network subnetting. The previously mentioned RFCs comprise the available guidelines for creating subnetted networks, however they have occassionaly been misinterpreted leading to confusion regarding proper subnetting. [...] *Subnet all zeroes and all ones excluded. (Obsolete) *Host all zeroes and all ones excluded. (Obsolete) [...] Vllt. haben 1985 ein paar Leute den damaligen Standard miss- oder nur vage interpretiert, so dass deren Systeme Probleme mit etwas "seltsamen" Subnetzmasken hatten. Ich würde mich heute an den aktuelleren Stand halten..

-

Allgemeiner Fehler in GDI+

Mal davon abgesehen, dass ich es immer noch für eine saublöde Idee halte, Bilder als BLOB in einer Datenbank zu speichern* (Ausnahme vllt. sowas wie MSSQL Server mit seinen FileTables): Probier mal das Return aus dem Using zu nehmen: Public Function byteArrayToImage(ByVal byteArrayIn As Byte()) As Image Dim img as Image Using mStream As New MemoryStream(byteArrayIn) img = Image.FromStream(mStream) End Using Return img End Function Hoffe, die Syntax stimmt - Letztes Mal was mit VB(A) gemacht hatte ich in den 90ern *Ich betreue ein Altsystem, in dem GB-weise Daten in eine DB gestopft werden - Syncronisation/Backup/Restore is relativ eklig..

-

Automatisiertes Anrufen mit 20 Rufnummern auf eine bestimmte Telefonnummer gleichzeitg

RipperFox hat auf einen Beitrag in einem Thema geantwortet in Systemadministratoren und NetzwerktechnikerDank SIP ist das Problem ja heute nur eine Softwaresache - Stichworte zur Suche waren z.B. 'sip predictive dialer' oder 'sip auto dialer'. Mittels Asterisk und sipp ließe sich auch ein schneller Lasttest abbilden: http://www.loho.co.uk/blog/2011/08/sip-load-testing-with-sipp/ Was genau hast du vor? Bitte bedenken: Es gibt gewisse rechtlichen Bestimmungen - bitte diese nachforschen, bevor man ein Autodialmonster auf irgendetwas/-jemand loslässt. Grüße

-

Visual Basic Excel Marko

Diese Art von Fragen nennt man Metafragen: "Ist hier einer, der sich mit X auskennt?" http://channel.debian.de/netiquette/ch-rules.html#s-metafrage http://www.metafrage.de/ https://www.urbandictionary.com/define.php?term=metaquestion Gibt's seit ewig und waren im digitalen Zeitalter schon im Usenet/IRC extrem verpönt. Manche tun sich einfach schwer, die richten Fragen zu stellen - das kann man aber lernen - spätestens wenn man auf "komische" Fragen komische Antworten bekommt. @schnelleshelles Die Antwort lautet: Vielleicht! Nix für Ungut..

-

Server Boot

Naja, die Acronis Live CD basiert afair auch auf Linux - bootet er das jetzt das SuSE oder Acronis Linux?

- Routing - Aus internem Netz über öffentliche IP ins interne Netz

-

JSON umwandlung

Sorry, Du hast mich irgendwie abgehängt. Wofür brauchst Du das eval() nochmal? Das "result" von JSON.parse() ist doch bereits ein Array mit Objekten.

-

JSON umwandlung

Wie sieht's damit aus? alert(inhalt[0].name);

-

JSON umwandlung

Klappt eigentlich: data = '[{"name":"zeile1","value":""},{"name":"zeile2","value":"Produktname"},{"name":"zeile3","value":"Produktbeschreibung"},{"name":"menge1","value":"Anzahl"}]'; obj = JSON.parse(data); for (var element=0; element < obj.length; element++) { document.write(obj[element].name + ' ' + obj[element].value + '<br />'); }

-

JSON umwandlung

Das Beispiel in der Doku bringt dich nicht weiter? Warum eval(), wenn Du das korrektere JSON.parse() nutzt? https://www.w3schools.com/js/js_json_parse.asp

-

Virtueller Router / Firewall

Eine VM mit zwei Interfaces erstellen, virtuell "verdrahten", ISO oder virtuelle Appliance einer Routing/Firewalllösung installieren und loslegen..

-

VM mit dem LAN verbinden

Am Beispiel VMWare Player/Workstation: Vmware installiert 3 Netztypen: 1. Bridged: Auf dem NIC des Hostsystems werden Ethernetrahmen der VM weitergeleitet. Der NIC der VM hat eine eigene MAC. (=Verhalten, welches Du im ersten Absatz beschreibst) 2. NAT: Auf dem Hostsystem läuft ein DHCP-Dienst, welcher die VMs in diesem Netztyp bedient. Ein NAT-Dienst stellt den Internetzugang des Hostsystems den VMs in diesem Netztyp zur Verfügung. (quasi ein virtueller Router, der die VMs abschottet) 3. Host-only: Die VMs können nur mit dem Host kommunizieren (dieser könnte aber z.B. auch Routen) Die von der VM-Software pseudozufällig vergebenen MACs nutzen den Herstellerbereich von VMWare Inc. - man kann sie auch in der Konfiguration manuell ändern. Bei anderen Virtualisierungslösungen läuft das meist ähnlich.

-

CRC-Prüfsumme berechnen

Oh ja natürlich, Rahmen ohne Anhang+CRC

-

CRC-Prüfsumme berechnen

Die Antwort auf die Frage würde dann 1011010001000001 lauten..

- Apache unknown subdomains

-

Möglichkeiten mit alten PC

Ehrlich: Das Teil kannst Du spaßeshalber vllt. als Heizung im Winter verwenden. Die 1,15 GHz deuten auf einen evtl. falschen FSB-Takt hin (100 Mhz statt 133-200) - das Board behält seine Einstellungen noch? Ein Athlon XP 2600+ aus 2002 bringt Dir stolze 372 PassMark Punkte: http://www.cpubenchmark.net/cpu_lookup.php?cpu=AMD+Athlon+XP+2600%2B&id=228 Für ~€170,- bekommst Du vom Wiederaufbereiter ein gebrauchtes Lenovo T410 Notebook mit Intel i5-520M@2,4 GHz mit 4 GB RAM und 250er Platte, Win 7 Pro und 1 Jahr Gewährleistung. Der Prozessor ist aus 2010 und schafft 2382 Punkte: http://www.cpubenchmark.net/cpu_lookup.php?cpu=Intel+Core+i5-520M+%40+2.40GHz&id=778 Als kleinen "Server" könntest Du statt des ollen Athlon XP auch einen Raspberry Pi 3 hinstellen - die Performance von i586 und ARM lässt sich zwar ohne konkrete Anwendung nicht direkt vergleichen, aber ich denke der Pi könnte den Athlon XP schon in einigem schlagen - vor allem, wenn man den Stromverbrauch betrachtet..